SWR2310シリーズ 技術資料

ファームウェアバージョン: Rev.2.04.14

ヤマハSWR2310シリーズをお買い上げいただきありがとうございます。

お使いになる前に本書をよくお読みになり、正しく設置や設定を行ってください。

本書中の警告や注意を必ず守り、正しく安全にお使いください。

スタートアップガイド

ご購入いただいたSWR2310シリーズの設定開始までの手順について説明をします。

SWR2310シリーズは、以下の4つの方法で設定をすることができます。

- Web GUIを使用した設定

- CONSOLEポートを使用したコマンドによる設定

- Telnetを使用したコマンドによる設定

- SSHを使用したコマンドによる設定

本仕様書では、「Web GUIによる設定の開始手順」と「CONSOLEポートによる設定の開始手順」を説明します。

Web GUIによる設定の開始手順

Web GUIにはYamaha LAN Monitorからログインしますので、あらかじめYamaha LAN Monitorをインストールしてください。

ログインする前に、コンピューターを同じネットワークに接続してください。

対応するWebブラウザーについてはヤマハプロオーディオサイトを参照してください。

http://www.yamaha.com/proaudio/

- 設定に使用するPC、必要な機材を準備します。

- 本製品との接続に使用するカテゴリ 5 イーサネットケーブルを準備してください。

PCと 本製品をカテゴリ 5 イーサネットケーブルで接続します。

本製品の電源を入れます。本製品の起動には、約70秒かかります。

起動が完了すると、イーサネットケーブルを接続したLANポートのランプが通信速度/モードに応じた点灯になります。Yamaha LAN Monitorを起動します。

設定する機器を選択して、「機器詳細」ビューにあるWeb GUIボタンをクリックします。

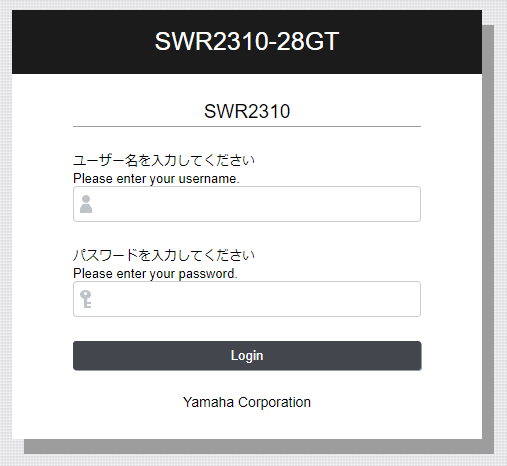

アクセスに成功すると、ユーザー名とパスワードを入力するダイアログが表示されます。ユーザーを事前に設定している場合は、ユーザー名とパスワードを入力して、「ログイン」ボタンをクリックします。

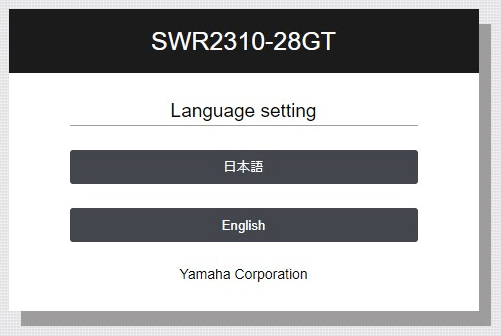

工場出荷時の状態では、初期管理ユーザー admin (パスワード:admin) でログインします。工場出荷状態でログインに成功すると、言語選択画面が表示されます。

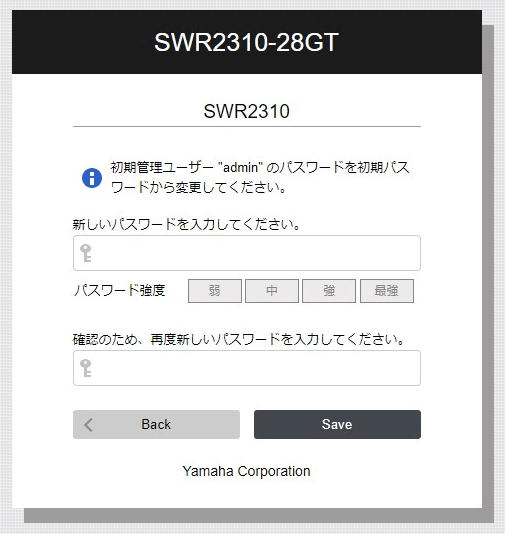

初期管理ユーザーでログインした場合は、パスワード変更を要求されるため、新しいパスワードを設定します。

以降、本製品の利用環境にあわせた設定を行います。

- Web GUIからの設定は、アクセスしたGUI内のヘルプを参照してください。

CONSOLEポートによる設定の開始手順

- 設定に使用するPC、必要な機材を準備します。

CONSOLEポートを使用して設定をする場合、USBケーブルまたはRJ-45/DB-9コンソールケーブル (YRC-RJ45)を使用してください。

mini-USB CONOLEポートに接続するUSBケーブルは、USB Type Aコネクターとmini-USB Type B (5ピン) コネクターのデータ通信対応のUSBケーブルをご使用ください。充電専用ケーブルはご使用できません。

また、PCのシリアル(COM)ポートを制御するターミナルソフトウェアが必要です。

コンソールターミナルの通信設定を、以下に設定してください。- ボーレート : 9600bps

- データ : 8bit

- パリティ : なし

- ストップビット : 1bit

- フロー制御 : Xon/Xoff

- PCと 本製品をUSBケーブルまたはRJ-45/DB-9コンソールケーブル (YRC-RJ45)を使用して接続します。

- mini-USB CONSOLEポートを使用する場合は、あらかじめUSBシリアルドライバーのインストールが必要です。

- USBシリアルドライバーのインストール手順については、「ヤマハネットワーク機器USBシリアルドライバーインストールガイド」をご覧ください。

ヤマハネットワーク機器USBシリアルドライバーインストールガイド、およびインストーラーは下記のWebサイトからダウンロードしてください。 - https://network.yamaha.com/support/download/utility/

- 本製品の電源を入れます。本製品の起動には、約70秒かかります。

起動直後のシリアルコンソール画面は、以下の表示となります。SWR2310-28GT BootROM Ver.1.00 Starting ............................. SWR2310-28GT Rev.2.04.01 (Thu Sep 26 17:35:20 2019) Copyright (c) 2018-2019 Yamaha Corporation. All Rights Reserved.

- 本製品にログインします。

初期状態では、ユーザー名、パスワードは設定されてないため、ユーザー名入力待ち時およびパスワード入力待ち時に"Enter"キー の押下でログインが可能です。Username: admin Password: admin SWR2310-28GT Rev.2.04.01 (Thu Sep 26 17:35:20 2019) Copyright (c) 2018-2019 Yamaha Corporation. All Rights Reserved. Please change the default password for admin. New Password: ... (新しいパスワードを入力する) New Password(Confirm): ... (同じパスワードを再度入力する) Saving ... Succeeded to write configuration SWR2310>

- 以降、本製品の利用環境にあわせた設定を行います。

- シリアルコンソールからの設定は、コマンドリファレンスを参照してください。

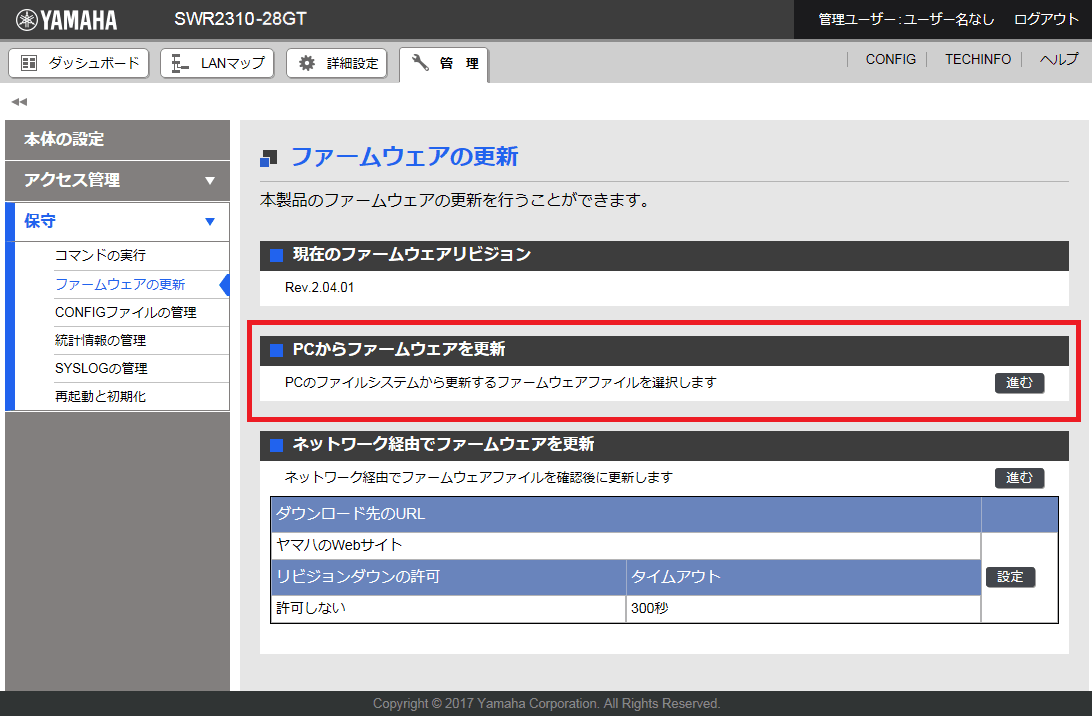

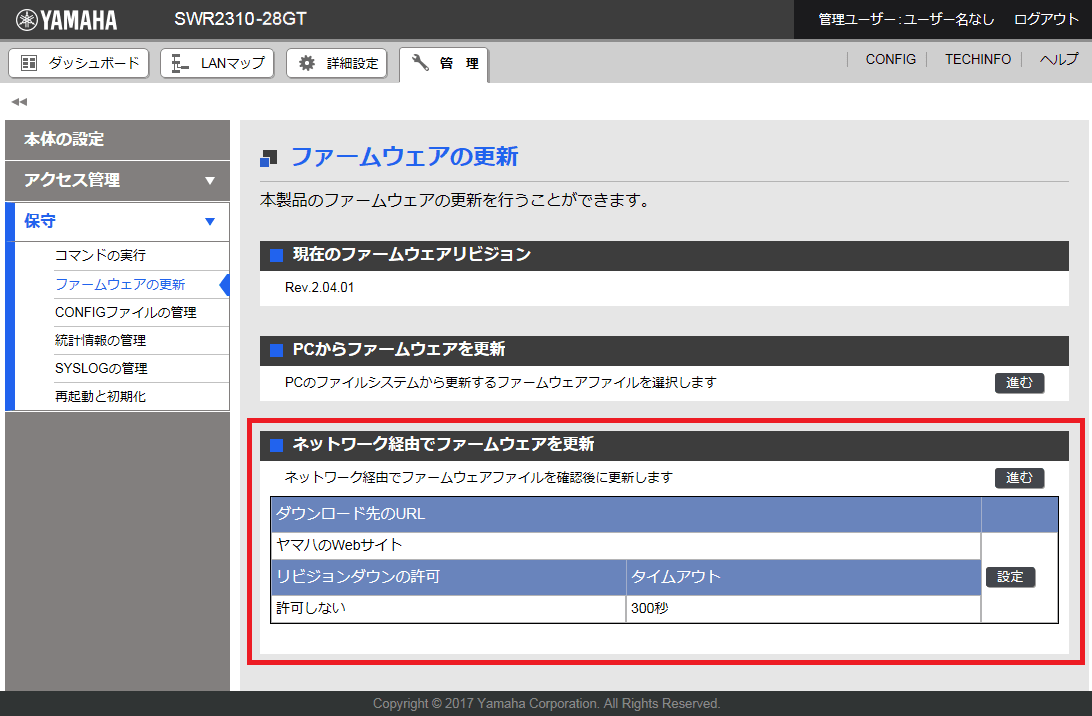

ファームウェア更新について

安定した運用をしていただくために、本製品には新機能の追加、不具合対応が行われている最新のファームウェアを適用することをお勧めします。

お使いのバージョンをご確認の上、対応をお願いします。

- バージョンの確認はshow environmentコマンドで行ってください。

使用上のご注意

- ポート内部を指や金属などで触れないでください。故障の原因になることがあります。

- 直射日光のあたる場所( 日中の車内など) やストーブの近くなど極端に温度が高くなるところ、逆に温度が極端に低いところ、また、ほこりや振動の多いところで使用しないでください。本製品のパネルが変形したり、内部の部品が故障したり、動作が不安定になったりする原因になります。

- 本製品の上にビニール製品やプラスチック製品、ゴム製品などを置かないでください。本製品のパネルが変色/ 変質する原因になります。

- お手入れするときは、乾いた柔らかい布をご使用ください。ベンジンやシンナー、洗剤、化学ぞうきんなどを使用すると、変色/ 変質する原因になりますので、使用しないでください。

- 製品の周囲温度が極端に変化して( 製品の移動時や急激な冷暖房下など)、製品が結露しているおそれがある場合は、電源を入れずに数時間放置し、結露がなくなってから使用してください。結露した状態で使用すると故障の原因になることがあります。

- 本製品に触れるときは、人体や衣服から静電気を除去してください。故障の原因になることがあります。

- 本製品を強い磁界がある場所に設置しないでください。動作不良の原因になることがあります。

- 本製品の同一電源ライン上にノイズを発生する機器を接続しないでください。故障や動作不良の原因になります。

- 通信ケーブルを電源コードなどに近づけて配線しないでください。大きな電圧が誘起され、動作不良の原因になります。

- 1000BASE-Tでご使用になる場合は、エンハンスドカテゴリー5(CAT5e)以上のLANケーブルをご使用ください。

- SFPポートには別売のSFP-SWRG-SX, SFP-SWRG-LX以外のSFPモジュールを装着しないでください。それ以外のSFPモジュールを装着した場合、動作の保証はできません。

- SFP+ ポートには別売のSFP-SWRT-SR, SFP-SWRT-LR, SFP-SWRG-SX, SFP-SWRG-LX, DAC-SWRT-1M, DAC-SWRT-3M以外のSFPモジュールやDACを装着しないでください。上記以外のSFPモジュールやDACを装着した場合は動作の保証はできません。

- 使用していないSFPポートにはダストカバーを取り付けてください。異物が入り、故障の原因になります。ダストカバーは、なくさないように保管してください。

- SFPモジュールおよび光ファイバーケーブルは、コネクターの破損または摩耗による精度不良や、接続点の汚れなどにより、受信光量不足やリンクアップしないなどの問題が発生します。特にシングルモードファイバーはマルチモードファイバーと比べ、これらの影響を受け易いため、取り扱いには注意が必要です。接続する前は接続点を清掃してください。また、未使用時は保護キャップを取り付けてください。

- 本製品に付属のレッグ( ゴム脚) はすべり止め用です。すべりやすい机や台などの上に本製品を置く場合にご使用ください。

ログインセキュリティー

1 機能概要

本製品では、サイバーセキュリティーに対する取り組みとして、以下のようにユーザーアカウント管理の強化を行っています。

サイバー攻撃に悪用されるおそれを排除し、より安全にご利用いただくため、本資料を十分に確認いただいて適切なユーザー・パスワードを設定してからご使用ください。

詳細については、ユーザーアカウント管理を参照してください。

- 管理者登録の必須化

- 本製品では管理者を必ず1アカウント以上登録する必要があります。

このため、本製品に初めてログインする際に使用する 初期管理ユーザー (ユーザー名: admin 、パスワード: admin ) が設定されています。

- 本製品に初めてログインするときには、ユーザー名とパスワードに admin を指定してください。

- 初期管理ユーザーでログインするとパスワードの変更が促されます。

- 本製品では管理者を必ず1アカウント以上登録する必要があります。

- ゲストユーザーによる操作の厳格化

- 特権パスワード(管理パスワード)が初期設定から変更されていない場合、特権パスワード(管理パスワード)を使用する以下の操作に制限が発生します。

- 管理者権限を持たないユーザーは特権EXECモードに遷移できません

- CLI/GUIの操作により、工場出荷状態に戻すことはできません

- TFTPサーバーとして接続を受け付けることはできません

- 上記の操作を行う場合には、特権パスワード(管理パスワード)を変更してください。

- 特権パスワード(管理パスワード)が初期設定から変更されていない場合、特権パスワード(管理パスワード)を使用する以下の操作に制限が発生します。

- ブルートフォースアタック (総当たり攻撃) への対策

- 本製品への総当たり攻撃の対策の一つとして、ログイン認証失敗時、制限を設けました。

- コンソールやWeb GUIなどで本製品にログインするとき、パスワードを3回連続で間違えると、その後 1分間 は正しいパスワードを入力してもログインすることができません。

- パスワードの入力ミスがあった場合には、1分以上時間を空けてから再度ログインしてください。

2 対象機種とリビジョン

以下の機種、リビジョンでユーザーアカウント管理の強化が行われています。

| 機種 | リビジョン |

| SWX3220-16MT SWX3220-16TMs | Rev.4.02.10以降 |

| SWX3200-52GT SWX3200-28GT | Rev.4.00.25以降 |

| SWX3100-18GT SWX3100-10G | Rev.4.01.29以降 |

| SWX2322P-16MT | Rev.2.06.10以降 |

| SWX2320-16MT | Rev.2.05.10以降 |

| SWX2310-52GT SWX2310-28GT SWX2310-18GT SWX2310-10G | Rev.2.04.11以降 |

| SWR2310-28GT SWR2310-18GT SWR2310-10G | Rev.2.04.12以降 |

| SWX2310P-28GT SWX2310P-18G SWX2310P-10G | Rev.2.02.24以降 |

| SWR2311P-10G | Rev.2.02.25以降 |

| SWP2-10SMF SWP2-10MMF | Rev.2.03.16以降 |

3 ファームウェア更新時の注意点

ユーザーアカウント管理を強化したファームウェアに更新してスイッチを利用する場合、以下の手順に従って必ず事前に管理者アカウントを登録してください。

- ユーザーアカウント管理を強化する前のファームウェア起動環境で、管理者アカウントを登録する

- 既に管理者アカウントが存在する場合は、登録は不要です。

- ただし、管理者アカウントのパスワードが未設定の場合、パスワードを必ず設定してください。

- 管理者アカウントのユーザー名は、初期管理ユーザーのユーザー名である admin でも問題ありません。

Yamaha>enable Yamaha#configure terminal Yamaha(config)#username (ユーザー名) privilege on password (パスワード)

- ゲストユーザーを作成する

必要に応じて、ゲストユーザーを作成します。- username コマンドで作成する場合は、 privilege オプションを無効 (off) にして作成します。

Yamaha(config)#username (ユーザー名) privilege off password (パスワード)

- username コマンドで作成する場合は、 privilege オプションを無効 (off) にして作成します。

- 特権パスワード (管理パスワード) を変更する

- 特権パスワード (管理パスワード) は、デフォルトで admin が設定されています。

- 特権パスワード (管理パスワード) の変更をコマンドで行う場合は、enable password コマンドを使用します。

Yamaha(config)#enable password (特権パスワード)

- 対策ファームウェアに更新する

- ファームウェア更新に従って、対策ファームウェアに更新します。

4 関連文書

ユーザーアカウント管理

1 機能概要

本製品は、ユーザーアカウントを管理する仕組みとして、以下の機能を提供します。

- ユーザー情報を設定する機能

- ユーザー名とパスワードを使ったユーザー認証機能

2 用語の定義

初期管理ユーザー

工場出荷状態で設定されている管理者権限を持つユーザー。

ユーザー名: admin 、パスワード: admin

管理ユーザー

管理者権限を持つユーザーです。

usernameコマンドでprivilegeオプションがonで設定されているユーザーが管理ユーザーになります。

ゲストユーザー

管理者権限を持たないユーザーであり、特権EXECモードに遷移するときに特権パスワード(管理パスワード)の入力が必要です。

usernameコマンドでprivilegeオプションがoffで設定されているユーザーがゲストユーザーになります。

特権パスワード(管理パスワード)

管理者権限を付与するために使用するパスワードであり、enable passwordコマンドで設定することができます。

無名ユーザー

ユーザー名が空のユーザー。

Rev.2.04.10以前のファームウェアでは工場出荷状態で利用できるアカウントでしたが、ユーザーアカウント管理の強化に伴って廃止されました。

3 機能詳細

3.1 ユーザーアカウント機能の設定

3.1.1 ユーザー情報の設定

username コマンドを使用して以下のユーザー情報を設定します。

- ユーザー名

- パスワード

- 管理者権限の有無

工場出荷状態では、初期管理ユーザーとして admin (パスワード:admin) が設定されます。

3.1.2 特権パスワード(管理パスワード)の設定

enable password コマンドを使用して特権パスワード(管理パスワード)を設定します。

特権パスワード(管理パスワード)は、以下の用途で使用します。

- 機器を初期化するとき

- コンソールにて、管理者権限を持たないユーザーで特権EXECモードへ移行するとき

- 本製品に対して、TFTPクライアントでコンフィグやファームウェアを送信するとき

工場出荷状態では特権パスワード(管理パスワード)として admin が設定されていますが、特権パスワード(管理パスワード)が初期設定の状態では前述した操作を行うことはできません。

これらの操作を行う場合、特権パスワード(管理パスワード)を前もって変更してください。

3.1.3 管理者権限

ユーザーの管理者権限の有無によって、そのユーザーでログインしたときの操作を制限できます。

- 管理者権限を持つユーザーは、機器の設定を変更したり、ファームウェアを更新したりすることができます。

- 管理者権限を持たないユーザーは、設定の変更などは行えず、機器情報の参照だけできます。

具体的には、管理者権限を持っているか否かで以下の違いがあります。

| コンソール | Web GUI | |||

|---|---|---|---|---|

| 管理ユーザー(権限有り) | ゲストユーザー(権限無し) | 管理ユーザー(権限有り) | ゲストユーザー(権限無し) | |

| 機器情報の表示 | 〇 | 〇 | 〇 | 〇 |

| 設定の閲覧 | 〇 | × | 〇 | △ (※1) |

| 設定の変更 | 〇 | × | 〇 | × |

| 機器の再起動、初期化 | 〇 | × | 〇 | × |

| ファームウェアの更新 | 〇 | × | 〇 | × |

※1 : パスワードなどセキュリティーに関する設定については参照できません。

ゲストユーザーでログインした場合でも、 enable コマンドを実行した後、特権パスワード(管理パスワード)を入力することで特権EXECモードへ移行でき、管理ユーザーと同等の操作が行えます。

各コマンドを実行するときに必要な権限については、コマンドリファレンスを参照ください。

3.1.4 パスワードの暗号化

設定したパスワードは、 password-encryption コマンドによって暗号化することができます。

パスワードを暗号化したい場合は、 password-encryption enable を設定してください。

一度暗号化されたパスワードは、 password-encryption disable を設定しても、暗号化前の文字列に復号されません。

以下のコマンドで設定するパスワードが暗号化の対象となります。

- enable password コマンド

- username コマンド

3.2 ユーザーの認証

3.2.1 コンソールにログインする場合

コンソールに接続すると、以下のようにログインプロンプトが表示されるため、設定したユーザー名とパスワードを入力してログインします。

Username: Password:

工場出荷状態でログインする場合、初期管理ユーザー admin ( パスワード : admin ) でログインします。

admin でログインすると、パスワードの変更を要求されるため、新しいパスワードを設定します。

Username: admin Password: ... (adminを入力する) SWR2310-28GT Rev.2.04.01 (Thu Sep 26 17:35:20 2019) Copyright (c) 2018-2019 Yamaha Corporation. All Rights Reserved. Please change the default password for admin. New Password: ... (新しいパスワードを入力する) New Password(Confirm): ... (同じパスワードを再度入力する) Saving ... Succeeded to write configuration

パスワードを3回続けて間違えた場合、1分間、同じユーザーでのログインが制限されます。

Username: User Password: % Incorrect username or password, or login as User is restricted. Password: % Incorrect username or password, or login as User is restricted. Password: % Incorrect username or password, or blocked upon 3 failed login attempts for User. % Please try again later.

ログインが制限されているユーザーで再びパスワードを間違えると、ログイン制限が解除されるまでの時間が残り1分に更新されるため、注意してください。

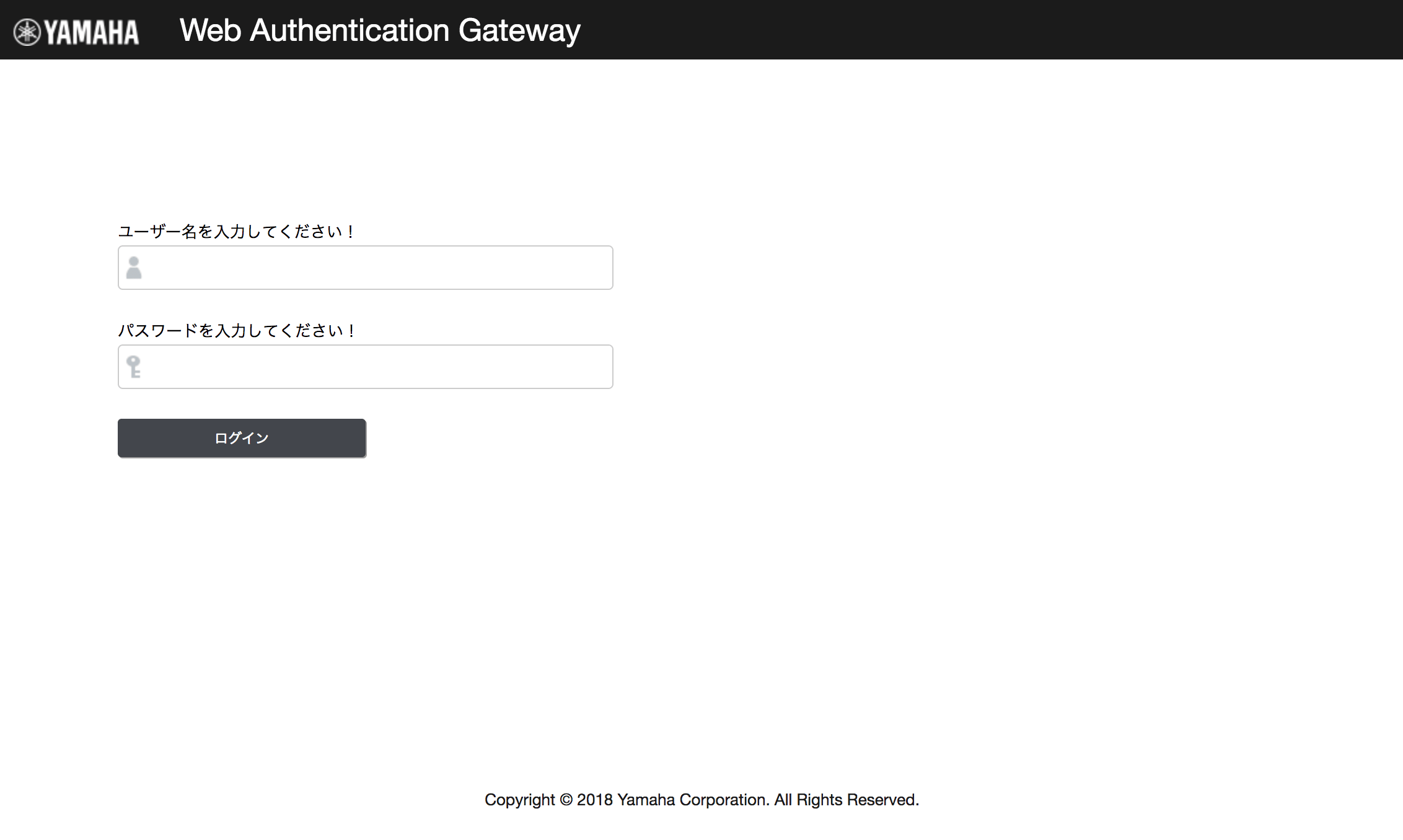

3.2.2 WebGUIにログインする場合

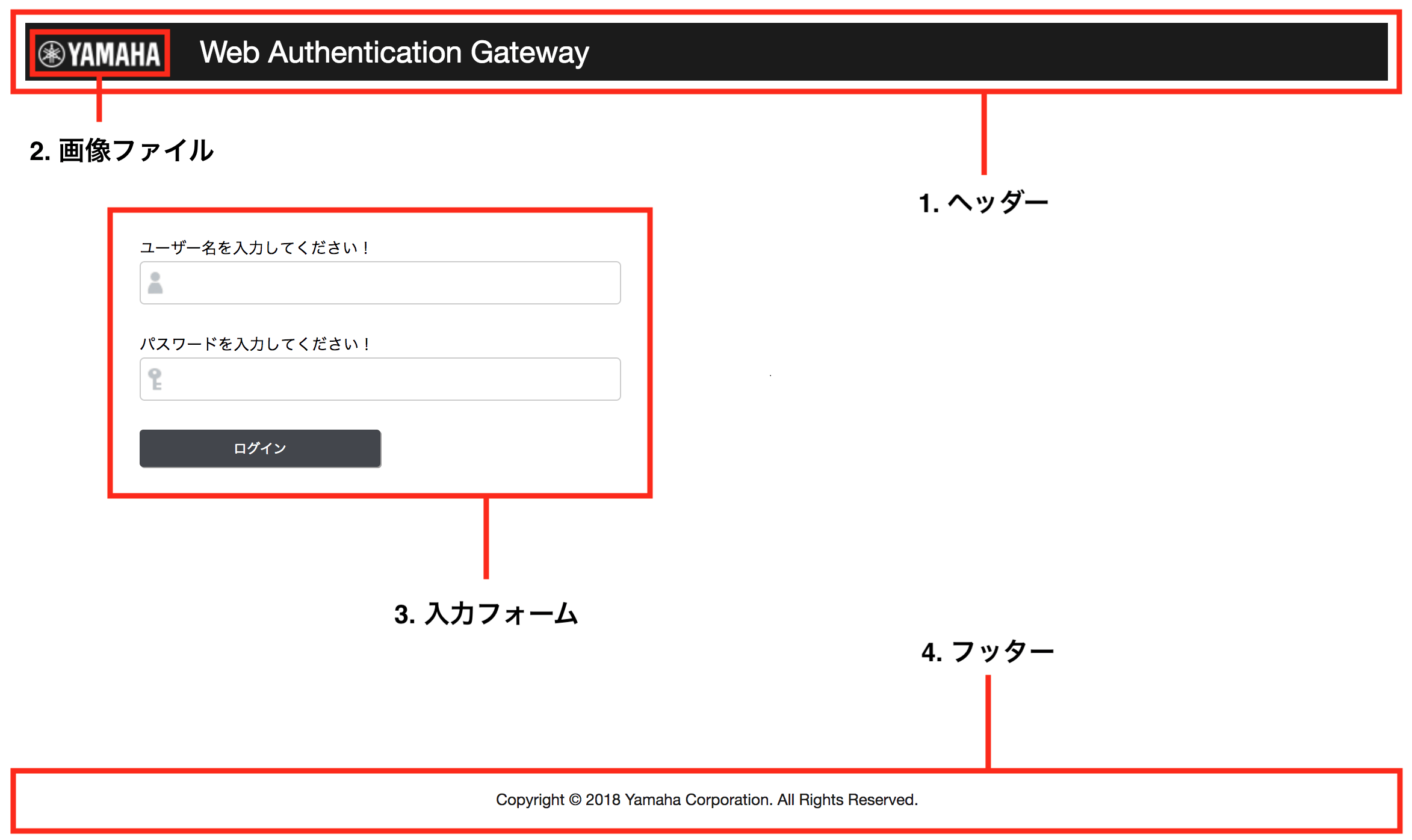

WebGUIにアクセスすると、以下のログインフォームが表示されるため、設定したユーザー名とパスワードを入力してログインします。

工場出荷状態でログインする場合、初期管理ユーザー admin ( パスワード : admin ) でログインします。

工場出荷状態でログインすると、WebGUIの表示言語を選択する画面が表示されます。

admin でログインした場合、パスワードの変更を要求されるため、新しいパスワードを設定します。

3.3 ログインパスワードを忘れてしまった場合の対処方法

シリアルコンソール を接続した状態で本製品を起動し、起動処理中に I (大文字のアイ) を入力することにより工場出荷状態で起動させることができます。

なお、SDカードブートを使用している場合は、本機能は動作しません。

BootROM - X.XX Booting from SPI flash SWX3220-16MT BootROM Ver.1.00 #### BootROM Verが表示されたらすぐに「I」を入力 #### Initialize or not ?(y/n) y Loading config0 because can't read config in SD card. Starting .............................................. Loading configuration ... Done! SWX3220-16MT Rev.4.02.00 (Fri Jan 1 00:00:00 2021) Copyright (c) 2018-2021 Yamaha Corporation. All Rights Reserved.

4 関連コマンド

関連コマンドについて、以下に示します。

詳細は、コマンドリファレンスを参照してください。

関連コマンド一覧

| 操作項目 | 操作コマンド |

|---|---|

| 特権パスワード(管理パスワード)の設定 | enable password |

| パスワードの暗号化 | password-encryption |

| ユーザーの設定 | username |

| ユーザー情報の表示 | show users |

5 コマンド実行例

5.1 ユーザーを追加する

ユーザー yamaha に 管理者権限 を付与して、パスワード yamaha_pass を指定して設定する。

Yamaha#configure terminal Enter configuration commands, one per line. End with CNTL/Z. Yamaha(config)#username yamaha privilege on password yamaha_pass Yamaha(config)#exit Yamaha#exit Username: yamaha Password: SWR2310-28GT Rev.2.04.01 (Thu Sep 26 17:35:20 2019) Copyright (c) 2018-2019 Yamaha Corporation. All Rights Reserved. Yamaha>enable Yamaha#

6 注意事項

- 本製品が起動する際、startup-config 上に管理ユーザー(管理者権限を持つユーザー)が1人も存在しない場合、初期管理ユーザー admin (パスワード : admin)が自動的に追加されます。

例えば、以下のようなケースが該当します。

- 工場出荷状態で本製品を起動する

- Rev.2.04.10 以前のファームウェアにて、無名ユーザーだけを使って本製品を運用している状態で、Rev.2.04.10 より新しいファームウェアに更新する

- 本製品が起動する際、startup-config 上にパスワードが空のユーザーが設定されている場合、ユーザー名と同じ文字列がパスワードとして自動的に追加されます。

例えば、以下のようなケースが該当します。

- Rev.2.04.10 以前のファームウェアにて、パスワードが空のユーザーが設定されている状態で、Rev.2.04.10 より新しいファームウェアに更新する

Rev.2.04.10 以前のファームウェアでの設定

username yamaha1 username yamaha2 privilege on

Rev.2.04.10 より新しいファームウェアにアップデートしたときの設定

username yamaha1 password yamaha1 username yamaha2 privilege on password yamaha2

- Rev.2.04.10 以前のファームウェアにて、パスワードが空のユーザーが設定されている状態で、Rev.2.04.10 より新しいファームウェアに更新する

- 初期管理ユーザー admin のパスワードが初期値(admin)のまま変更されていない場合、以下の制限があります。

- 保守VLANと異なるネットワークセグメントからTELNET,SSH,HTTP,HTTPSで本製品にアクセスすることはできません。

- 初期管理ユーザー以外でのログインが禁止されます。

Username: yamaha Password: % Please login as user "admin".

- 以下のコマンドを実行することはできません。また、Web GUIで同様の設定変更を行うことはできません。

- ip address / no ip address

※ ただし、ip address dhcpのみ実行可能 - auto-ip / no auto-ip

- ipv6 / no ipv6

- ipv6 address / no ipv6 address

- management interface / no management interface

- ip address / no ip address

7 関連文書

LED制御

1 機能概要

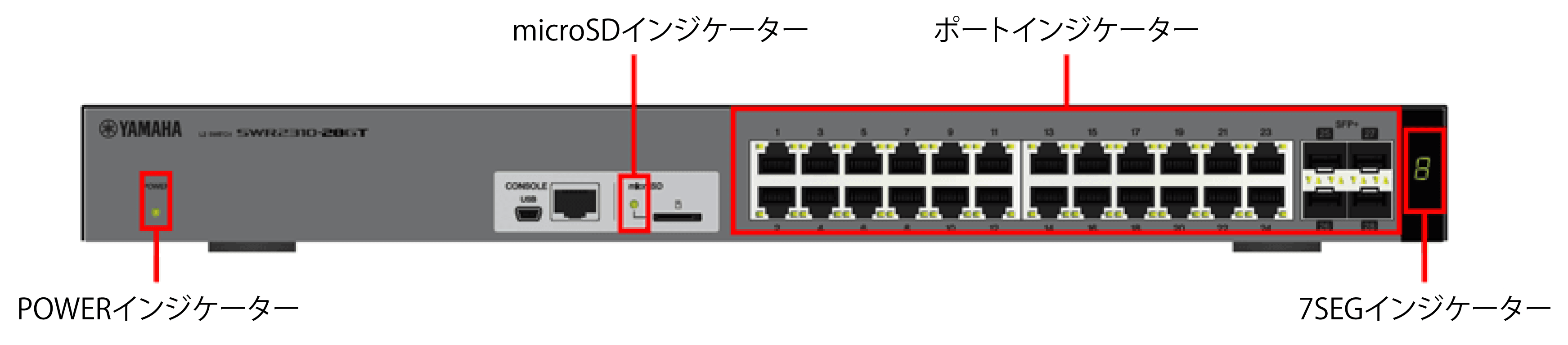

本製品の本体にあるインジケーターは以下のとおりです。

インジケーターの種類

| インジケーターの種類 | 説明 |

|---|---|

| POWER インジケーター | 通電状態を表示します。 |

| microSD インジケーター | microSDカードの接続、使用状態を表示します。 |

| ポートインジケーター | LAN/SFPケーブルの接続、使用状態を表示します。 |

| スタックID表示インジケーター (7SEG インジケーター) | スタック番号を表示します。 |

各インジケーターの配置を以下に示します。

2 用語の定義

ポートインジケーターの点灯凡例

以降の説明で使用するポートインジケーターの点灯は、以下で表します。

ポートインジケーター点灯凡例

3 機能詳細

3.1 POWER インジケーター

POWER インジケーターは、本製品の通電状態を表示します。

POWER インジケーターの点灯パターンとその状態は以下のとおりです。

POWER インジケーターの点灯パターンと状態

| POWER インジケーター点灯パターン | 状態 |

|---|---|

| 消灯 | 電源がOFFです。 |

| 緑色 点滅 | 電源がONで、システムを起動中です。 |

| 緑色 点灯 | 電源がONで、システムが正常に動作しています。 |

3.2 microSD インジケーター

microSD インジケーターは、microSDカードの接続、使用状態を表示します。

microSD インジケーターの点灯パターンとその状態は以下のとおりです。

microSD インジケーターの点灯パターンと状態

| microSD インジケーター点灯パターン | 状態 |

|---|---|

| 消灯 | microSDカードが挿入されていないか、アンマウント状態で使用できません。 |

| 緑色 点滅 | microSDカードにアクセスしています。 |

| 緑色 点灯 | microSDカードが挿入されており、使用できます。 |

緑色点滅中は、microSDカードにアクセスしているため、microSDカードを取り出さないでください。

3.3 ポートインジケーター

3.3.1 表示モードと表示モードの切り替え

本製品は、以下に示す3つの表示モードを提供します。

| モード名 | ユーザー切り替え | 機能概要 |

|---|---|---|

| LINK/ACTモード | ○ | LAN/SFPポートの左側インジケーターにリンク状態、右側インジケーターに接続速度を表示します。 |

| STATUSモード | × | LAN/SFPポートのエラー状態を表示します。 |

| OFFモード | ○ | LAN/SFPポートインジケーターを消灯し、消費電力を落とします。 |

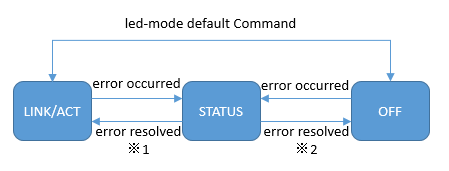

表示モードの切り替えは、led-mode defaultコマンドで初期インジケーターモード(システム起動時のインジケーターモード)を設定することで行います。

ただし、STATUSモードは自動遷移のみのモードで、ユーザーが手動で切り替えることができません。

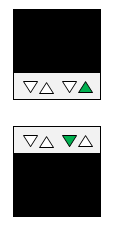

表示モード遷移の流れを以下に示します。

表示モードの遷移

※1 ・・・初期インジケーターモードがLINK/ACTモードの場合

※2 ・・・初期インジケーターモードがOFFモードの場合

システム起動後の表示モード、エラー解消後の表示モードは、初期インジケーターモード の設定に依存します。

以下の機能でエラーを検出すると、ポートインジケーターの表示が、自動的にSTATUSモードに切り替わります。

- ループ検出

- SFP受光レベル監視

全てのエラーが解消するまでSTATUSモードからLINK/ACTモード、または、OFFモードへ遷移することはありません。

3.3.2 LINK/ACTモード時のインジケーター表示

LINK/ACTモードでは、ポートインジケーターに以下を表示します。

- LAN/SFPポートのリンク状態

- LAN/SFPポートの接続速度

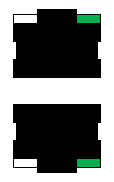

リンク状態のインジケーター表示について、以下に示します。

LAN/SFPポートのリンク状態インジケーター表示

| リンクダウン中 | リンクアップ中 | データ転送中 | |

|---|---|---|---|

| LANポート |  ( 消灯 ) |  ( 緑点灯 ) |  ( 緑点滅 ) |

| SFPポート |  ( 消灯 ) |  ( 緑点灯 ) |  ( 緑点滅 ) |

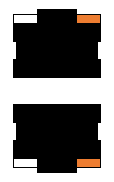

接続速度のインジケーター表示について、以下に示します。

LAN/SFPポートの接続速度インジケーター表示

| 10M Link | 100M Link | 1000M Link | 10000M Link | |

|---|---|---|---|---|

| LANポート |  ( 消灯 ) |  ( 橙点灯 ) |  ( 緑点灯 ) | ( なし ) |

| SFPポート | ( なし ) | ( なし ) |  ( 緑点灯 ) |  ( 緑点灯 ) |

3.3.3 STATUSモード時のインジケーター表示

STATUSモードでは、ポートインジケーターに本製品の以下の機能で発生したエラー状態を表示します。

- ループ検出

- SFP受光レベル監視

エラー発生中のポートインジケーター表示

| 正常状態 | エラー発生中 | |

|---|---|---|

| LANポート |  ( 消灯 ) |  ( 橙点滅 ) |

| SFPポート |  ( 消灯 ) |  ( 橙点滅 ) |

本製品でエラーを検出すると、強制的にSTATUSモードに切り替わります。

それぞれの機能で以下の場合にエラーと判定します。

- ループ検出

- ループを検出し、ポートをブロックした

- ループを検出し、ポートをshutdownした

- SFP受光レベル監視

- SFPの受光レベルが正常範囲より下回った

- SFPの受光レベルが正常範囲より上回った

エラー要因については、show error port-ledコマンドで確認することができます。

エラー発生中のSTATUSモードでは、以下の状態になると、自動で初期インジケーターモードに切り替わります。

- 以下の全てのエラーが解消した

- ループ検出によるブロック状態が解消した

- ループ検出によるshutdown状態が解消した

- ループ検出によってshutdownされてから監視時間が経過した

- ループ検出によるshutdown状態でno shutdownコマンド実行後、リンクアップした

- SFPの受光レベルが回復した

3.3.4 OFFモードのインジケーター表示

初期インジケーターモードがOFFモードのとき、ポートインジケーターはリンク状態に関係なくすべて消灯にします。

初期インジケーターモードがOFFモードでも、エラー発生時には自動的にSTATUSモードに移行し、エラーの発生状態を表示します。

3.3.5 システム起動後のインジケーターモードの変更

本製品では、システム起動後のインジケーターモード(初期インジケーターモード) を設定することができます。

初期インジケーターモードの初期値は、LINK/ACTモードに設定されており、led-mode defaultコマンド により変更することができます。

show led-modeコマンドにより初期インジケーターモード、現在表示中のインジケーターモード を確認することができます。

エラー発生中のSTATUSモードでエラーが解消されると、 設定した初期インジケーターモードに遷移します。

3.3.6 その他のポートインジケーター表示

インジケーターモードの状態に関係なく、起動時の初期化中、ファームウェア更新中は全ポートインジケーターは以下の表示となります。

その他のポートインジケーター表示

| ファームアップ中 | 初期化中 | |

|---|---|---|

| LANポート |  ( 緑点滅 ) |  ( 橙点灯 ) |

| SFPポート |  ( 緑点滅 ) |  ( 橙点灯 ) |

3.4 スタックID表示インジケーター

スタックID表示インジケーター (7SEG インジケーター)は、起動時のカウントダウン表示後に、スタック構成時のスタックIDを表示します。

スタック構成中でない場合は、'1' を表示します。

スタック構成中にエラーとなった場合、エラーを示す 'E' を表示します。

初期インジケーターモードがOFFモードの場合、スタックID表示インジケーターの表示も消灯します。

4 関連コマンド

関連コマンドについて、以下に示します。

コマンドの詳細は、コマンドリファレンスを参照願います。

関連コマンド一覧

| 操作項目 | 操作コマンド |

|---|---|

| LAN/SFPポート 状態表示 | show interface |

| ループ検出 設定状態の表示 | show loop-detect |

| 初期インジケーターモードの設定 | led-mode default |

| インジケーターモードの表示 | show led-mode |

| ポートのエラー状態の表示 | show error port-led |

5 コマンド実行例

5.1 LAN/SFPポートの状態確認

LAN/SFPポートの状態をshow interfaceコマンドで確認します。

Yamaha#show interface

show interface

Interface port1.1

Link is UP

Hardware is Ethernet

HW addr: ac44.f23d.0b2c

ifIndex 5001, MRU 1522

Speed-Duplex: auto(configured), 1000-full(current)

Auto MDI/MDIX: on

Vlan info :

Switchport mode : access

Ingress filter : enable

Acceptable frame types : all

Default Vlan : 1

Configured Vlans : 1

Interface counter:

input packets : 317111

bytes : 31387581

multicast packets: 317074

output packets : 162694

bytes : 220469213

multicast packets: 162310

broadcast packets: 149

drop packets : 0

:

(全LAN/SFPポートの情報が表示される)

5.2 LAN/SFPポート ループ検出状態の確認

LAN/SFPポートのループ検出状態を確認します。

Yamaha#show loop-detect loop-detect: Enable loop-detect: Enable port loop-detect port-blocking status ------------------------------------------------------- port1.1 enable enable Normal port1.2 enable enable Normal port1.3 enable enable Normal port1.4 enable enable Normal port1.5 enable enable Normal port1.6 enable enable Normal port1.7 enable enable Normal port1.8 enable enable Normal port1.9 enable enable Normal port1.10 enable enable Normal ------------------------------------------------------- (*): Indicates that the feature is enabled.

5.3 初期インジケーターモードの設定

初期インジケーターモードをOFFモードに設定します。

Yamaha#configure terminal Yamaha(config)#led-mode default off … (初期インジケーターモードの設定) Yamaha(config)#exit Yamaha#show led-mode … (インジケーターモードの表示) default mode : off current mode : off

外部メモリの利用

1 機能概要

本製品では、外部メモリを使った以下の機能を提供します。

- SDカードブート(ファームウェア、コンフィグ)

- SDカード内のファームウェアファイル、コンフィグファイルを使用してシステムを起動できます。

- SDカードブート自動適用(ファームウェア、コンフィグ)

- SDカードブートで使用したファームウェアやコンフィグを次回起動時にSDカードが無くても適用することができます。

- ファームウェア更新

- SDカード内のファームウェアファイルを読み込んで本体のファームウェアを更新することができます。

- コンフィグファイルの保存・コピー

- 現在システムで稼働中のrunning-configをSDカード内に保存したり、SDカードから本体Flash ROM、本体Flash ROMからSDカードへコンフィグファイルをコピーできます。

- ログファイルの保存

- save loggingコマンド実行時にSDカード内にログファイルをバックアップすることができます。

- 技術サポート情報の保存

- 技術サポート情報( show tech-supportコマンドの実行結果)をSDカード内に保存できます。

- 統計情報の保存

- リソース情報、トラフィック情報の観測データを定期的にバックアップします。

- 観測データの統計情報をCSVファイル形式で保存できます。

- システム情報のバックアップ・リストア

- システム情報(コンフィグを含む)をSDカードにバックアップすることができます。

- バックアップしたシステム情報を本体Flash ROMにリストアすることができます。

2 用語の定義

特になし

3 機能詳細

3.1 利用可能な外部メモリ

利用可能な外部メモリの条件は以下の通りです。

- カードタイプ: microSDカード/microSDHCカード

- ファイルフォーマット: FAT16/FAT32

3.2 フォルダ構成

SDカード内は以下のフォルダ構成である必要があります。

機種名 +-- firmware ファームウェアファイル保存フォルダ

|

|

+-- startup-config スタートアップコンフィグ保存フォルダ

|

|

+-- log SYSLOG保存フォルダ

|

|

+-- techsupport 技術サポート情報保存フォルダ

|

|

+-- data システム共通フォルダ

|

|

+-- backup-system システムバックアップフォルダ

3.3 SDカードのマウント/アンマウント

SDカードが起動時、または起動後に挿入された時、自動的にマウントされ、利用可能となります。

ファイルの欠損などを防止するため、SDカードを抜く時には事前にunmount sdコマンドを実行するか、Web GUIからアンマウントを実行してください。

SDカードがアンマウント状態のとき、SDカードを利用することができません。

unmount sdコマンド実行後に再度利用したい場合は、以下を実行する必要があります。

- 一度SDカードを抜き差しする

- mount sdコマンドを実行する

- Web GUIからマウントを実行する

3.4 SDカードブート(ファームウェア、コンフィグ)

SDカード内に保存されたファームウェアファイルやコンフィグファイルを利用してシステムを起動することができます。

SDカードブートを利用するためには以下の条件を満たす必要があります。

- ファームウェアファイルを利用したSDカードブート

- システム起動時にSDカードが接続されている。

- SDカード内に以下のファイルが存在する。

- /swr2310/firmware/swr2310.bin

- boot prioritize sd enableが設定されている。

※工場出荷状態ではboot prioritize sd enableが設定されています。

- コンフィグファイルを利用したSDカードブート

- システム起動時にSDカードが接続されている。

- SDカード内に以下のファイルが存在する。

- /swr2310/startup-config/config.txt

- startup-config select sdが設定されている。

※工場出荷状態ではstartup-config select sdが設定されています。

なお、SDカードブート自動適用機能(3.5 SDカードブート自動適用)を利用することで、SDカードブートに使用したファイルを内蔵Flash ROMへ自動的に適用することもできます。

SDカードブートに成功したか否かはshow environmentコマンドで確認可能です。

- ファームウェアファイルを利用したSDカードブートの場合、"Startup Firmware"に"exec(SD)"と表示されます。

- コンフィグファイルを利用したSDカードブートの場合、"Startup Configuration"に"config(SD)"と表示されます。

コンフィグファイルを利用したSDカードブートの場合、write , copy running-config startup-configコマンドを実行すると、SDカード内のコンフィグファイルを更新します。

コンフィグファイルを利用したSDカードブートに失敗した場合は、スタートアップコンフィグ #0 が読み込まれます。

また、以下のメッセージがコンソールとSYSLOGに表示されます。

Loading config0 because can't read config in SD card.

3.5 SDカードブート自動適用(ファームウェア、コンフィグ)

SDカードブートに使用したファームウェアやコンフィグを、内蔵Flash ROMに自動適用することができます。

本機能を利用することで、新しく購入した機器(工場出荷状態)に、予め用意しておいたファームウェアとコンフィグを簡単に導入することができます。

3.5.1 自動適用のための事前準備

本機能を動作させるためには、以下の条件を満たす必要があります。

- 以下いずれかのSDカードブートを可能な状態にする(詳細は3.4 SDカードブートを参照)

- boot prioritize sd enable が設定されており、SDカードの適切なパスにファームウェアが存在する

- startup-config select sd が設定されており、SDカードの適切なパスにコンフィグが存在する

- SDカードブート自動適用機能を有効にする

- SDカードブート自動適用機能は、 boot auto-apply enable コマンドで有効にすることができます。

(※工場出荷時は有効)

- show environment コマンドの「Boot auto-apply」の表示結果により、機能の有効/無効を確認することが可能です。

- SDカードブート自動適用機能は、 boot auto-apply enable コマンドで有効にすることができます。

- SDカードブート自動適用するためのファイルを用意する

- ファームウェアを自動適用させる場合

- SDカード内のfirmwareフォルダに auto-apply.txt (空のテキストファイル)を用意する。

/swr2310/firmware/auto-apply.txt

- SDカード内のfirmwareフォルダに auto-apply.txt (空のテキストファイル)を用意する。

- コンフィグを自動適用させる場合

- SDカード内のstartup-configフォルダに auto-apply.txt (空のテキストファイル)を用意する。

/swr2310/startup-config/auto-apply.txt

- SDカード内のstartup-configフォルダに auto-apply.txt (空のテキストファイル)を用意する。

- ファームウェアを自動適用させる場合

3.5.2 自動適用の手順

SDカードブートの自動適用の手順は以下のようになります。

- 事前準備(3.5.1 自動適用のための事前準備を参照)

- SDカードをセットし本製品を起動

- SDカードブート完了後、指定ファイルを内蔵Flash ROMへ自動適用(ファームウェアの自動適用時、起動時間が通常より長くなります。)

- 自動適用結果の保存(3.5.3 自動適用の結果を参照)

- SDカードを自動アンマウント

- microSD LEDを自動消灯

3.5.3 自動適用の結果

自動適用の実行結果はSDカード内に保存されます。

- 自動適用の実行結果

ファイル名と配置パス ログ /swr2310/startup-config/auto-apply-result.txt シリアル : 日時 : 結果 /swr2310/firmware/auto-apply-result.txt シリアル : 日時 : 結果

3.5.4 コンフィグの適用先

コンフィグの適用先を任意のコンフィグIDへ変更したい場合は、作成した auto-apply.txt のファイル名を以下のように変更してください。

指定しない場合は、デフォルトのコンフィグID 0が適用先になります。

- コンフィグ適用先毎のファイル名

ファイル名と配置パス コンフィグID /swr2310/startup-config/auto-apply.txt 0 /swr2310/startup-config/auto-apply0.txt 0 /swr2310/startup-config/auto-apply1.txt 1

3.5.5 注意事項

本機能を利用する際は、以下に注意してください。

- 自動適用に成功すると本機能は自動で無効になります。

自動で無効になることを回避するためには、作成した auto-apply.txt 内の先頭に、以下のように「keep」という文字列を記述する必要があります。

keep

- スタック機能が有効の場合、本機能は動作しません。

- SDカード内に auto-apply.txt が存在しない場合、本機能は動作しません。

- SDカードブートをしていない場合、 auto-apply.txt が存在していても自動適用は失敗となります。

3.4 SDカードブートを参考に、SDカード内のファイルおよびSDカードブート機能が有効になっていることを確認してください。

- 自動適用に失敗した場合、本機能は自動で無効にはならず、SDカードのみアンマウントされます。

- 自動適用機能を使用しない場合は、誤動作を防ぐために auto-apply.txt は必ず削除するようにしてください。

3.6 ファームウェア更新

SDカード内のファームウェアファイルを読み込んで本体のファームウェアを更新することができます。

本機能を利用するためには以下の条件があります。

- SDカード内に以下のファイルが存在する。

- /swr2310/firmware/swr2310.bin

SDカードが挿入され上記ファイルが存在する場合、firmware-update sd executeコマンドを実行すると、SDカード内のファームウェアファイルを使ってFlash ROM内のファームウェアを更新します。

firmware-update sd executeコマンドを実行すると、ファームウェアファイルの読み込みが完了したときにSDカードのマウント状態を継続するかユーザーに確認します。SDカードは必要に応じてアンマウント後に抜いてください。

ファームウェア更新による自動再起動時にSDカードを挿したままの状態にすると、SDカード内のファームウェアファイルでシステムが起動されてしまうため、ご注意ください。

スタック構成中にメインスイッチからfirmware-update sd executeコマンドを実行すると、メンバースイッチのファームウェアも更新することができます。

3.7 コンフィグファイルの保存・コピー

現在システムで稼働中のrunning-configをSDカード内に保存することができます。( copy running-config startup-configコマンド、writeコマンド)

SDカードから本体Flash ROM、本体Flash ROMからSDカードへコンフィグファイルをコピーできます。( copy startup-configコマンド)

SDカード内のstartup-configを消去、表示できます。( erase startup-configコマンド、show startup-configコマンド)

SDカード内の以下のフォルダが対象となります。

- /swr2310/startup-config

3.8 ログファイルの保存

save loggingコマンド実行時にSDカード内にログファイルをバックアップすることができます。

logging backup sdコマンドにより、SDカードへのSYSLOGバックアップを有効にすることが可能です。

SDカードへのSYSLOGバックアップが有効なとき、save loggingコマンドを実行すると、SDカード内に以下の保存日付入りログファイルが保存されます。

- /swr2310/log/YYYYMMDD_log.txt※YYYYMMDD=年月日

SDカード内のログファイルの表示、消去はできません。

3.9 技術サポート情報の保存

技術サポート情報( show tech-supportコマンドの実行結果)をSDカード内に保存できます。

copy tech-support sdコマンドを実行すると、SDカード内に以下の保存日付入り技術サポート情報ファイルが保存されます。

- /swr2310/techsupport/YYYYMMDDHHMMSS_techsupport.txt※YYYYMMDD=年月日、HHMMSS=時分秒

SDカード内の技術サポート情報ファイルの表示、消去はできません。

スタック構成中にメインスイッチからcopy tech-support sdコマンドを実行すると、メンバースイッチの技術サポート情報を含んだファイルが保存されます。

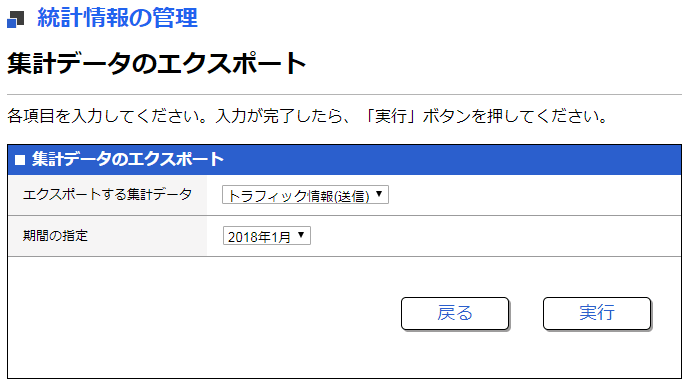

3.10 統計情報の保存

リソース情報、トラフィック情報の観測データを定期的にバックアップします。

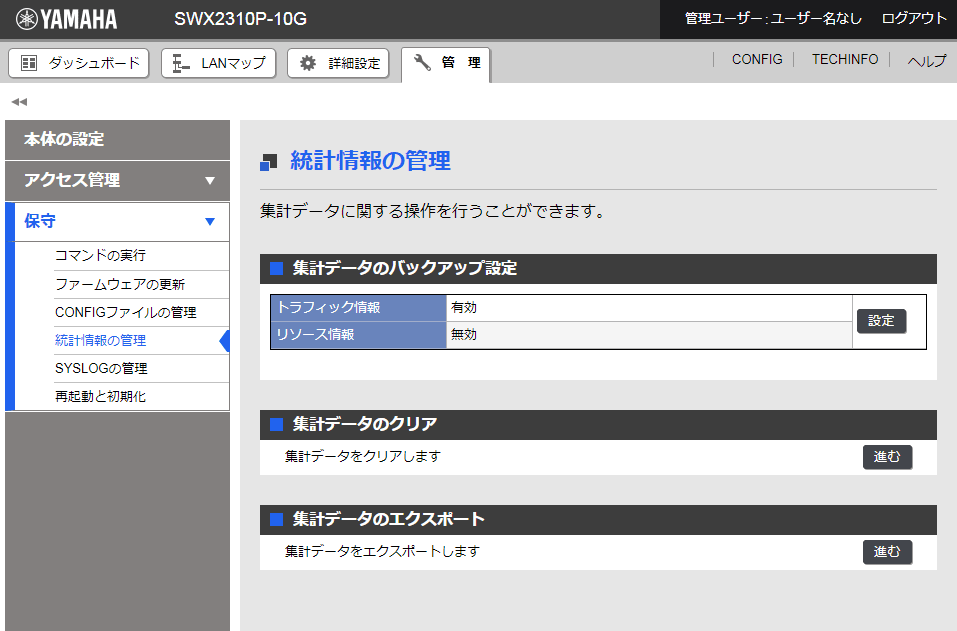

SDカードへの統計情報のバックアップを有効にするには、Web GUIの[管理]-[保守]-[統計情報の管理]より設定する必要があります。

また、観測データの統計情報をWeb GUIよりCSVファイル形式で保存できます。

3.11 システム情報のバックアップ・リストア

本体のシステム情報をSDカードにバックアップし、バックアップしたシステム情報を任意のスイッチに対してリストアすることができます。

本体にSDカードを接続した状態でbackup systemコマンドを実行すると、 以下のフォルダにシステム情報のバックアップを作成します。

- /swr2310/backup-system

バックアップ実行時に /swr2310/firmware/ フォルダにswr2310.binファイルが存在した場合、ファームウェアファイルとしてバックアップします。

システム情報のバックアップが格納されているSDカードを任意のスイッチに接続し、restore systemコマンドを実行するとバックアップしたシステム情報をリストアします。

ファームウェアファイルがバックアップされていた場合、そのファイルを使ってファームウェア更新も行います。

リストアが完了するとシステムを再起動します。

システム情報のバックアップには以下が含まれます。

- 本体に付随する設定

- startup-config #0 - #1 とそれらに付随する情報

- startup-config selectコマンドの設定値

- boot prioritize sdコマンドの設定値

- ファームウェアファイル

※バックアップ実行時、SDカードの指定フォルダにファームウェアファイルを保存していた場合に限る

そのため、故障による機器交換などを行う際、バックアップしたシステム情報をリストアするだけで交換前の機器と同じ動作を再現することができます。

バックアップされたシステム情報に対して、編集や削除などを行わないでください。

4. 関連コマンド一覧

関連コマンドについて、以下に示します。

詳細は、コマンドリファレンスを参照願います。

関連コマンド一覧

| 操作項目 | 操作コマンド |

|---|---|

| SDカードのマウント | mount sd |

| SDカードのアンマウント | unmount sd |

| ログのSDカードバックアップの設定 | logging backup sd |

| ログのバックアップ | save logging |

| 技術サポート情報の保存 | copy tech-support sd |

| ランニングコンフィグの保存 | copy running-config startup-config |

| ランニングコンフィグの保存 | write |

| スタートアップコンフィグのコピー | copy startup-config |

| スタートアップコンフィグの消去 | erase startup-config |

| スタートアップコンフィグの表示 | show startup-config |

| システム情報のバックアップ | backup system |

| システム情報のリストア | restore system |

5 コマンド実行例

5.1 SDカードのアンマウント

SDカードをアンマウントする。

Yamaha>unmount sd

5.2 SDカードのマウント

SDカードをマウントする。

Yamaha>mount sd

5.3 ログファイルのバックアップ

save loggingコマンド実行時にSDカード内にも同時にログファイルをバックアップします。

Yamaha(config)#logging backup sd enable... (ログのSDカードバックアップを有効にする) Yamaha(config)#exit Yamaha#save logging ... (ログをバックアップする)

5.4 技術サポート情報の保存

技術サポート情報を保存します。

Yamaha#copy tech-support sd

6 注意事項

特になし

7 関連文書

起動情報の管理

1 機能概要

本製品は、システム起動情報として下表に示す情報を管理します。

システム起動情報の管理項目

| 管理項目 | 説明 |

|---|---|

| システム起動時刻 | システムが起動した時刻 |

| 起動中のファームウェア情報 | 現在起動中のファームウェアのバージョン、生成日時 |

| 前回起動したファームウェア情報 | 前回起動したファームウェアのバージョン、生成日時 |

| 起動要因 | 起動が行われた要因。以下を記録する。

|

本製品は、現在の起動情報と過去4件の起動情報、 あわせて5件 の起動情報を保持します。

2 関連コマンド

関連コマンドについて、以下に示します。

コマンドの詳細は、コマンドリファレンスを参照願います。

関連コマンド一覧

| 操作項目 | 操作コマンド |

|---|---|

| 起動情報の表示 | show boot |

| 起動情報のクリア | clear boot list |

3 コマンド実行例

3.1 起動情報の表示

現在の起動情報を表示します。

Yamaha>show boot 0 Running EXEC: SWR2310 Rev.2.04.01 (Thu Sep 26 17:35:20 2019) Previous EXEC: SWR2310 Rev.2.04.01 (Thu Sep 26 17:35:20 2019) Restart by reload command

起動履歴の一覧を表示します。

Yamaha>show boot list No. Date Time Info --- ---------- -------- ------------------------------------------------- 0 2018/03/15 09:50:29 Restart by reload command 1 2018/03/14 20:24:40 Power-on boot --- ---------- -------- -------------------------------------------------

3.2 起動情報のクリア

起動情報をクリアします。

Yamaha#clear boot list

4 注意事項

起動時のシステム情報保存領域作成に失敗した場合、以下のメッセージがシリアルコンソール画面に出力されます。

このとき本製品の内部に保存されていたログは全て削除されます。

メッセージ一覧

| メッセージ | 出力条件 |

|---|---|

| Failed to create partition. | システム情報保存領域の作成に失敗したとき |

| Succeeded to re-create partition. | システム情報保存領域の再作成に成功したとき |

| Boot sequence is interrupted by partition creation failure. | システム情報保存領域の作成に失敗し起動できなかったとき |

5 関連文書

特になし。

筐体情報の表示

1 機能概要

本製品は、製品情報や稼働情報などを取得する仕組みとして、以下の機能を提供します。

- コマンドによる筐体情報の表示

- 技術サポート情報のリモート取得

- 技術サポート情報の外部メモリへの保存

技術サポート情報 とは、本製品の製品情報や稼働情報のほか、コンフィグの内容やプロセスの稼働状況など、さまざまな解析情報が集約されたものです。

機器の情報をまとめて表示したい際にご活用いただけます。

2 機能詳細

2.1 コマンドによる筐体情報の表示

コンソールにコマンドを入力して筐体情報を表示します。

表示できる筐体情報には以下のものがあります。

筐体情報の表示項目一覧

| 表示項目 | 説 明 | コマンド |

|---|---|---|

| 製品情報 | 製品名、型番、プロダクトIDなど本製品本体の情報を表示します。また、SFPモジュールが挿入されている場合、モジュールの製品情報についても表示します。 | show inventory |

| 稼働情報 | 起動ソフトウェアの情報、CPU使用率、メモリ使用率、起動時刻など、本製品のプログラムの稼働情報を表示します。 | show environment |

| プロセス一覧 | システムの概要情報と実行中のプロセス一覧を表示します。 | show process |

| メモリ使用状況 | プロセスごとのメモリ使用状況を表示します。 | show memory |

| ディスク使用状況 | システムで使用しているディスクの使用状況を表示します。 | show disk-usage |

| 技術サポート情報 | 技術サポートに必要な解析情報として、稼働情報がわかるものを全て表示します。スタック機能が有効なときは、メインスイッチの技術サポート情報に加えて、メンバースイッチの技術サポート情報も表示します。 | show tech-support |

2.1.1 製品情報の表示

show inventory コマンドにより、本体およびSFPモジュールの製品情報を表示します。製品情報には以下の情報が含まれます。

- 名称 (NAME)

- 概要 (DESCR)

- ベンダー名 (Vendor)

- プロダクトID (PID)

- バージョンID (VID)

- シリアル番号 (SN)

2.1.2 稼動情報の表示

show environment コマンドにより、システムの稼働状態を表示します。システムの稼働状態には以下の情報が含まれます。

- ブートバージョン

- ファームウェアリビジョン

- シリアル番号

- MACアドレス

- CPU使用率

- メモリ使用率

- ファームウェアファイル

- スタートアップコンフィグファイル

- SDカードブート自動適用機能の設定

- シリアルボーレート

- 起動時刻

- 現在時刻

- 起動からの経過時間

- 本体温度の状態

- 本体温度

2.1.3 技術サポート情報の表示

show tech-support コマンドにより、技術サポート情報を表示します。技術サポート情報には、以下のコマンドの実行結果が含まれます。

スタック機能が有効なときは、スタックを構成しているすべての機器の技術サポート情報を表示します。

ただし、メインスイッチとメンバースイッチで実行されるコマンドが異なります。詳細は以下のコマンド一覧を参照してください。

実行されるコマンド一覧

| コマンド | スタック無効 | スタック有効 | |

|---|---|---|---|

| メインスイッチ | メンバースイッチ | ||

| show running-config | 〇 | 〇 | 〇 |

| show startup-config | 〇 | 〇 | 〇 |

| show stack | 〇 (※1) | 〇 (※1) | 〇 (※1) |

| show environment | 〇 | 〇 | 〇 |

| show system-diagnostics | 〇 | 〇 | 〇 |

| show clock detail | 〇 | 〇 | - |

| show disk-usage | 〇 | 〇 | 〇 |

| show inventory | 〇 | 〇 | 〇 |

| show boot all | 〇 | 〇 | 〇 |

| show boot prioritize sd | 〇 | 〇 | 〇 |

| show logging | 〇 | 〇 | 〇 |

| show process | 〇 | 〇 | 〇 |

| show memory | 〇 | 〇 | 〇 |

| show users | 〇 | 〇 | 〇 |

| show interface | 〇 | 〇 | - |

| show frame-counter | 〇 | 〇 | - |

| show vlan brief | 〇 | 〇 | - |

| show spanning-tree mst detail | 〇 | 〇 | - |

| show etherchannel status detail | 〇 | 〇 | - |

| show loop-detect | 〇 | 〇 | - |

| show mac-address-table | 〇 | 〇 | - |

| show l2ms detail | 〇 | 〇 | - |

| show qos queue-counters | 〇 | 〇 | - |

| show ddm status | 〇 | 〇 | 〇 |

| show errdisable | 〇 | 〇 | - |

| show auth status | 〇 | 〇 | - |

| show auth supplicant | 〇 | 〇 | - |

| show error port-led | 〇 | 〇 | - |

| show ip interface brief | 〇 | 〇 | - |

| show ip forwarding | 〇 | 〇 | - |

| show ipv6 interface brief | 〇 | 〇 | - |

| show ipv6 forwarding | 〇 | 〇 | - |

| show ip route | 〇 | 〇 | - |

| show ip route database | 〇 | 〇 | - |

| show ipv6 route | 〇 | 〇 | - |

| show ipv6 route database | 〇 | 〇 | - |

| show arp | 〇 | 〇 | - |

| show ipv6 neighbors | 〇 | 〇 | - |

| show ip igmp snooping groups | 〇 | 〇 | - |

| show ip igmp snooping interface | 〇 | 〇 | - |

| show ipv6 mld snooping groups | 〇 | 〇 | - |

| show ipv6 mld snooping interface | 〇 | 〇 | - |

| show radius-server local certificate status | 〇 | 〇 | - |

| show radius-server local nas | 〇 | 〇 | - |

| show radius-server local user | 〇 | 〇 | - |

| show radius-server local certificate list | 〇 | 〇 | - |

| show radius-server local certificate revoke | 〇 | 〇 | - |

※1 スタック対応モデルだけに含まれるコマンドです。

2.2 技術サポート情報のリモート取得

Web GUI、または、TFTPによるリモートアクセスで、本製品から 技術サポート情報(show tech-supportの出力結果) を取得できます。

2.2.1 Web GUI

本製品のhttpサーバーを機能させるために、以下の手順でリモートアクセス可能なネットワーク環境を整備してください。

- 保守に使用するVLANを決めます。

- 保守VLANにIPv4アドレスを設定します。設定には、ip address コマンドを使用します。

- 保守VLANからhttpサーバーへのアクセスを許可します。management interfaceコマンド設定と違うVLANを指定する場合、http-server interface コマンドを使用して設定します。

以下の操作はWeb GUIへアクセスして実施してください。

- 技術サポート情報をWeb GUIへ表示する

- 「TECHINFO」メニューの「ブラウザーで表示」ボタンを押すと、サブウィンドウに show tech-support コマンドの実行結果が表示されます。

- 終了する場合は、Web ブラウザーの終了ボタンを押してください。

- 技術サポート情報をWeb GUIより取得する

- 「TECHINFO」メニューの「テキストファイルで取得」ボタンを押すと、自動的にダウンロードが始まります。

- 以下のファイル名で保存されます。

- techinfo_YYYYMMDDhhmmss.txt ※YYYYMMDDHHMMSS … コマンド実行時の年月日時分秒

2.2.2 TFTP

本製品のtftpサーバーを機能させるために、以下の手順でリモートアクセス可能なネットワーク環境を整備してください。

- 保守に使用するVLANを決めます。

- 保守VLANにIPv4アドレスを設定します。設定には、ip address コマンドを使用します。

- 保守VLANからtftpサーバーへのアクセスを許可します。management interfaceコマンド設定と違うVLANを指定する場合、tftp-server interface コマンドを使用して設定します。

なお、tftpクライアント使用時、技術サポート情報取得先のリモートパスには、 techinfo を指定します。

2.3 技術サポート情報の外部メモリへの保存

copy tech-support sd コマンドにより、本製品の 技術サポート情報(show tech-supportの出力結果) をSDカードに保存することができます。

コマンド実行前に、SDカードを挿入しておく必要があります。

SDカード内には以下のファイル名で保存されます。

- /swr2310/techsupport/YYYYMMDDHHMMSS_techsupport.txt ※YYYYMMDDHHMMSS … コマンド実行時の年月日時分秒

3 関連コマンド

関連コマンドについて、以下に示します。

コマンドの詳細は、コマンドリファレンスを参照してください。

関連コマンド一覧

| 操作項目 | 操作コマンド |

|---|---|

| 製品情報の表示 | show inventory |

| 稼動情報の表示 | show environment |

| プロセス一覧 | show process |

| メモリ使用状況 | show memory |

| ディスク使用状況 | show disk-usage |

| 技術サポート情報の表示 | show tech-support |

| 技術サポート情報の保存 | copy tech-support sd |

4 コマンド実行例

4.1 製品情報の表示

本体およびSFPモジュールの製品情報を表示します。

Yamaha>show inventory NAME: L2 switch DESCR: SWR2310-10G Vendor: Yamaha PID: SWR2310-10G VID: 0000 SN: S00000000 NAME: SFP1 DESCR: 1000BASE-LX Vendor: YAMAHA PID: YSFP-G-LX VID: 0000 SN: 00000000000 NAME: SFP2 DESCR: 1000BASE-SX Vendor: YAMAHA PID: YSFP-G-SX VID: 0000 SN: 00000000000

4.2 稼動情報の表示

システムの稼働状態を表示します。

Yamaha>show environment SWR2310-10G BootROM Ver.1.00 SWR2310-10G Rev.2.04.00 (Mon Jul 8 00:00:00 2019) main=SWR2310-10G ver=00 serial=S00000000 MAC-Address=ac44.f200.0000 CPU: 7%(5sec) 8%(1min) 8%(5min) Memory: 18% used Startup firmware: exec0 Startup Configuration file: config0 Boot auto-apply: Enable Serial Baudrate: 9600 Boot time: 2019/07/09 11:13:44 +09:00 Current time: 2019/07/10 16:19:43 +09:00 Elapsed time from boot: 1days 05:06:04 Temperature status: Normal Temperature: 37 degree C Yamaha>

4.3 技術サポート情報の表示

技術サポート情報を表示します。

Yamaha#show tech-support # # Information for Yamaha Technical Support # *** show running-config *** ! ! - Running Configuration - ! Current Time: Fri Jan 1 00:00:00 JST 2021 ! dns-client enable ! vlan database vlan 2 name VLAN0002 vlan 3 name VLAN0003 ! interface port1.1 switchport switchport mode access ... *** show startup-config *** ... *** show stack *** ... *** show environment *** ... *** show disk-usage *** ... ... ... # # End of Information for Yamaha Technical Support #

5 注意事項

特になし

6 関連文書

特になし

システム自己診断

1 機能概要

本製品は、システムの自己診断機能を提供します。

システム自己診断機能では次のような異常を検出できます。

- 起動処理異常

- ハードウェアコンポーネント異常

- インターフェース(イーサネットポート)

- RTC

- SFP

2 用語の定義

RTC(Real-Time Clock)

時刻を管理するデバイス。

パケットプロセッサー

パケットを処理するためのデバイス。

3 機能詳細

3.1 診断

システム自己診断機能は、診断を実行するタイミングによってブートアップ診断、オンデマンド診断、ヘルスモニタリング診断に分類できます。

各診断の特徴を以下に示します。

- ブートアップ診断

- システム起動時に自動的に実行する

- 起動処理異常、ハードウェアコンポーネント異常(RTCなど)を検出する

- オンデマンド診断

- system-diagnostics on-demand execute コマンドにより、ユーザーが任意のタイミングで実行できる

- ハードウェアコンポーネント異常(インターフェース)を検出する

- 診断中は全ポートシャットダウンし、終了時にはシステムを再起動する

- ヘルスモニタリング診断

- システム稼働中にバックグラウンドで常時実行している

- ハードウェアコンポーネント異常(SFP)を検出する

- ヘルスモニタリング診断の結果はGUIやLEDでも表示する(LEDで表示するのは一部のテストのみ)

各診断では複数のテストを実行します。各診断で実行するテスト項目を以下に示します。

各テスト項目の詳細は 4. テスト詳細 を参照してください。

| テスト項目 | ブートアップ診断 | オンデマンド診断 | ヘルスモニタリング診断 |

|---|---|---|---|

| Loading Test | ○ | ||

| RTC Test | ○ | ||

| Packet Processor Test | ○ | ||

| PHY Test | ○ | ||

| CPLD Test | ○ | ||

| SFP Test | ○ |

3.2 診断結果表示

診断結果は show system-diagnostics コマンドで確認できます。

オンデマンド診断は実行後に自動でシステムを再起動しますが、再起動後に診断結果を確認できます。

3.3 オンデマンド診断結果削除

オンデマンド診断結果を削除したい場合は clear system-diagnostics on-demand コマンドで削除できます。

4 テスト詳細

各テスト項目の詳細を以下に示します。

4.1 Loading Test

ソフトウェアモジュールのロード状態を検証します。

すべてのモジュールのロードに成功した場合はPass、一つでもロードに失敗した場合はFailとします。

show system-diagnostics コマンドではロードに失敗したモジュールの情報は表示しません。

ロードに失敗したモジュールを特定したい場合は show logging コマンドで下記のログを探してください。※ XXXX 部分にはモジュール名が入ります。

[ HAMON]:err: An unexpected error has occurred. (XXXX deamon)

4.2 RTC Test

RTCのレジスタへのアクセスを検証します。

RTCから時刻を2回取得し、時刻が変化していたらPass、同じならFailとします。

また、RTCの時刻取得(レジスタ読み込み)に失敗した場合もFailとします。

4.3 Packet Processor Test

パケットプロセッサーのレジスタへのアクセスを検証します。

パケットプロセッサーのレジスタに対して書き込んだ値と読み込んだ値が一致したらPass、不一致ならFailとします。

また、レジスタアクセスに失敗した場合もFailとします。

4.4 PHY Test

PHYのレジスタへのアクセスを検証します。

PHYのレジスタに対して書き込んだ値と読み込んだ値が一致したらPass、不一致ならFailとします。

また、レジスタアクセスに失敗した場合もFailとします。

4.5 CPLD Test

CPLDのレジスタへのアクセスを検証します。

CPLDのレジスタに対して書き込んだ値と読み込んだ値が一致したらPass、不一致ならFailとします。

また、レジスタアクセスに失敗した場合もFailとします。

4.6 SFP Test

SFPモジュールの受光レベルを監視します。

受光レベルが一定範囲外になったときに警告します。

5 関連コマンド

関連コマンドについて、以下に示します。

コマンドの詳細は、コマンドリファレンスを参照願います。

関連コマンド一覧

| 操作項目 | 操作コマンド |

|---|---|

| システム自己診断結果の表示 | show system-diagnostics |

| オンデマンド診断実行 | system-diagnostics on-demand execute |

| オンデマンド診断結果の削除 | clear system-diagnostics on-demand |

6 コマンド実行例

6.1 システム自己診断結果の表示

- システム自己診断結果を確認します。

Yamaha#show system-diagnostics Test results: (P = Pass, F = Fail, U = Untested, N = Normal, W = Warning) - Bootup Loading Test: Pass RTC Test: Pass Packet Processor Test: Pass - On-demand Last on-demand diagnostics information: Date : 2021/07/07 09:00:00 +09:00 BootROM : Ver.1.00 Firmware : Rev.2.04.10 CPLD : Ver.00 PHY Test: Port 1 2 3 4 5 6 7 8 ------------------------------------ P P P P P P P P CPLD Test: Pass - Health monitoring SFP Test: Port 9 10 ------------ N N

6.2 オンデマンド診断の実行

- オンデマンド診断を実行します。

Yamaha#system-diagnostics on-demand execute The system will be rebooted after diagnostics. Continue ? (y/n) y on-demand diagnostics completed (pass). reboot immediately...

6.3 オンデマンド診断結果の削除

- オンデマンド診断結果を削除します。

Yamaha#clear system-diagnostics on-demand

7 注意事項

- オンデマンド診断の実行時には自動的にすべてのポートをシャットダウンし、再起動を行います。システム運用中に実行する際には十分にご注意ください。

- オンデマンド診断を Telnet や Web Console など、リモートで実行する場合、診断時にすべてのポートをシャットダウンするため再起動前の簡易結果表示ができません。診断結果は再起動後に show system-diagnostics コマンドでご確認ください。

8 関連文書

特になし

ケーブル診断

1 機能概要

ケーブル診断機能では、本機のLANポートに接続されているLANケーブルの断線の有無を簡易的に調べることができます。

ネットワークトラブルが発生したときの問題の切り分けや、ネットワーク設営時の簡易的なケーブルチェックとしてご利用ください。

2 用語の定義

TDR (Time Domain Reflector)

LANケーブルを介してパルス信号を送信し、反射信号からLANケーブルの長さや障害発生位置を測定する手法

3 機能詳細

3.1 ケーブル診断方法

ケーブル診断機能では、TDR (Time Domain Reflector) 方式を用いてLANケーブルの簡易診断を行うことができます。

cable-diagnostics tdr execute interface コマンドでケーブル診断を実行すると、診断が開始されます。

診断終了後、 show cable-diagnostics tdr コマンドを実行すると、以下の診断結果が表示されます。

| 項目 | 説明 |

|---|---|

| ケーブルの状態 | 以下のケーブルの状態を検出することができます。 ・OK: 電気的に接続されています。 ・Open: 対向機が接続されていないか、ケーブルが故障しています。 ・Short: 短絡(ショート)が発生しています。 結果はペアごとに表示されます。 |

| ケーブル障害位置までの距離 | ケーブルの状態が Open もしくは Short のとき、障害位置までの距離を表示します。 結果はペアごとに表示されます。 |

前回実行したケーブル診断実行結果は show cable-diagnostics tdr コマンドで確認できます。

診断結果は直前の結果のみ保持され、再度ケーブル診断を実行した場合は結果が上書きされます。

clear cable-diagnostics tdr で、直前の実行結果を削除することができます。

4 関連コマンド

関連コマンドについて、以下に示します。

コマンドの詳細は、コマンドリファレンスを参照してください。

関連コマンド一覧

| 操作項目 | 操作コマンド |

|---|---|

| ケーブル診断の実行 | cable-diagnostics tdr execute interface |

| ケーブル診断結果の表示 | show cable-diagnostics tdr |

| ケーブル診断結果のクリア | clear cable-diagnostics tdr |

スマートスイッチで実装されている以下コマンドも上記コマンドと同様に使用することができます。

- test cable-diagnostics tdr interface

- show test cable-diagnostics tdr

- clear test cable-diagnostics tdr

5 コマンド実行例

5.1 ケーブル診断の実行

port1.1に接続されているLANケーブルの診断を実行します。

Yamaha# test cable-diagnostics tdr interface port1.1 The port will be temporarily down during test. Continue? (y/n): y % To check result, enter "show cable-diagnostics tdr"

5.2 前回の診断結果の確認

前回の診断結果を表示します。

Yamaha# show test cable-diagnostics tdr

Last run on Tue May 31 18:12:13 2022

Port Pair Status Fault distance

-------------------------------------------

port1.1 1 OK -

2 OK -

3 Open 15 m

4 Open 15 m

6 注意事項

- 本機能は簡易的な診断であり、専用機器ほど精密に診断することはできないため予めご了承ください。

- 診断可能なケーブルは10m以上です。10m未満の場合正しく診断できない場合があります。

- ケーブル診断を実行すると一時的に通信断が発生します。

- 診断対象ポートに shutdown コマンドが設定されていたり、ループ検知などによりシャットダウンしていると診断できません。

- 対向ポートが1Gbps未満のリンク速度でリンクアップしているとき、正しく診断できない場合があります。

- 診断対象ポートでPoE給電をしていると正しく診断できません。

- スタック構成時メンバースイッチからのコマンド実行はできません。

7 関連文書

- なし

コンフィグ管理

1 機能概要

本製品では、以下のコンフィグを使用して設定値を管理します。

表1.1 コンフィグの種類

| コンフィグの種類 | 説明 | 可能なユーザー操作 |

|---|---|---|

| ランニングコンフィグ(running-config) | 現在動作中の設定値。RAM上で管理する。 | 参照 / スタートアップコンフィグへの保存 |

| スタートアップコンフィグ(startup-config) | 保存した設定値。ROM上の2つのコンフィグとSDカード上の1つのコンフィグを管理する。 startup-config selectコマンドで選択したROM上のコンフィグ、またはSDカード上のコンフィグが、システム起動時に読み込まれる。 SDカード上の1つのコンフィグは"/swr2310/startup-config"フォルダで管理する。 | 参照 / 消去 / コピー |

| デフォルトコンフィグ(default-config) | デフォルトの設定値。ROM上で管理する。 | 操作不可 |

2 用語の定義

特になし

3 機能詳細

3.1 ランニングコンフィグ

running-configは、現在動作中の設定で、RAM上で管理しているため再起動すると破棄されます。

本製品では、コンフィギュレーションモードで実行したコマンドは、即座にrunning-configに反映され、設定した通りに機能します。

running-configの内容は、show running-configコマンド で参照できます。

3.2 スタートアップコンフィグ

startup-configは、Flash ROM内もしくはSDカード内に保存された設定で、再起動しても内容は保持されます。

本製品を起動するとstartup-configの設定がrunnning-configの初期設定として展開されます。

本製品では、Flash ROM上の2つのスタートアップコンフィグとSDカード上の1つのスタートアップコンフィグを管理できます。

本体Flash ROM内のstartup-configは、 0 - 1 のIDで、SDカード内のコンフィグはsdというキーワードで管理します。

本体Flash ROM内の5種類のコンフィグからどのコンフィグを使用するかは、ユーザーがstartup-config selectコマンドで設定します。

- デフォルトはsdを使用します。

- startup-config selectコマンド実行時、再起動するか否かをユーザーが選択します。再起動しない場合、コマンド設定に変更はありません。

再起動を選択した場合、ユーザーがコマンド設定したIDのstartup-configで起動します。

各コンフィグには 管理をしやすくするために、startup-config descriptionコマンドでDescription (説明文)を付加することができます。

cold startコマンド実行後など、startup-configが存在しない状態で起動しようとしたとき、自動的にdefault-configが適用されます。

running-configの設定は、copy running-config startup-configコマンド、またはwriteコマンドでstartup-configに保存します。

startup-configの内容は、erase startup-configコマンドで破棄、show startup-configコマンドで参照、copy startup-configコマンドでコピーができます。

3.3 デフォルトコンフィグ

default-configは、本体Flash ROMに保存された本製品がスイッチとして最低限動作するための設定で、startup-config同様、再起動しても内容は保持されます。

工場出荷時の設定は、default-configで管理します。

システム起動時、startup-configが存在しない場合、default-configがstartup-configにコピーされ、running-configに展開されます。

default-configの内容は、参照することはできません。

3.4 起動時のコンフィグファイルの決定

本製品の起動時のコンフィグファイルを決定する流れは以下のとおりです。

- startup-config selectコマンド設定値を参照し、使用するstartup-configを決定する。

startup-config selectコマンドでsdが設定されていて、startup-configが保存されているSDカードが挿入されていなかった場合、startup-config #0 が選択される。

- 決定したstartup-configが存在する場合、該当データをRAM上にrunning-configとして展開する。

startup-config selectコマンド設定値にしたがって決定したstartup-configがROM上に存在しない場合、default-configをRAM上に展開する。

SDカード内のコンフィグを使用した起動に失敗した場合、以下のメッセージがコンソールとSYSLOGに表示されます。

Loading config0 because can't read config in SD card.

3.5 TFTPによるコンフィグファイルの制御

本製品では、TFTPサーバー機能を有効にすることで、PCなどのリモート端末にインストールされたTFTPクライアントを使用して、以下を行うことができます。

- 稼働中のrunning-config、startup-configを取得する

- 予め準備した設定ファイルを、startup-configとして適用させる

TFTPサーバーを正常に機能させるためには、VLANに対してIPアドレスが設定されていることが条件となります。

リモート端末からの設定ファイルの取得/設定は、バイナリモードで行い、設定ファイルの取得先/送信先のリモートパスとして、以下を指定します。

また、リモートパスの後ろに"/PASSWORD"という形式で管理パスワードを指定してください。

管理パスワードが初期設定の状態では、コンフィグファイルの取得および設定を受け付けることはできません。前もって管理パスワードを変更する必要があります。

なお、startup-configの設定は、システム再起動後に running-config として適⽤されます。

表3.1 対象ファイルのリモートパス(⾃動再起動なし)

| 対象CONFIG | 対象ファイル | リモートパス | 取得(GET) | 設定(PUT) | 自動再起動 |

|---|---|---|---|---|---|

| running-config | CONFIGファイル (.txt) | config | ○ | ○ | - |

| startup-config # 0 | CONFIGファイル (.txt) | config0 | ○ | ○ | - |

| すべての設定 (.zip) | config0-all | ○ | ○ | - | |

| startup-config # 1 | CONFIGファイル (.txt) | config1 | ○ | ○ | - |

| すべての設定 (.zip) | config1-all | ○ | ○ | - | |

| startup-config # SD | CONFIGファイル (.txt) | configsd | ○ | ○ | - |

| すべての設定 (.zip) | configsd-all | ○ | ○ | - |

設定ファイルを適用後、自動的にシステムを再起動させたい場合は、以下のリモートパスを指定します。

現在稼働しているコンフィグが適用対象となります。

表3.2 対象ファイルのリモートパス(自動再起動あり)

| 対象CONFIG | 対象ファイル | リモートパス | 取得(GET) | 設定(PUT) | 自動再起動 |

|---|---|---|---|---|---|

| 現在稼働している startup-config | CONFIGファイル (.txt) | reconfig | - | ○ | ○ |

| すべての設定 (.zip) | reconfig-all | - | ○ | ○ |

設定ファイルを適用(PUT)するとき、対象CONFIG、および、対象ファイルの種別が正しいことを確認してください。

誤ったファイルを指定すると正しく反映できません。

running-configの場合は、設定ファイルの先頭に以下を追記する必要があります。

! ! Switch Configuration !

4 関連コマンド

関連コマンドについて、以下に示します。

詳細は、コマンドリファレンスを参照願います。

関連コマンド一覧

| 操作項目 | 操作コマンド |

|---|---|

| ランニングコンフィグの保存 | copy running-config startup-config |

| ランニングコンフィグの保存 | write |

| スタートアップコンフィグのコピー | copy startup-config |

| スタートアップコンフィグの消去 | erase startup-config |

| スタートアップコンフィグの表示 | show startup-config |

| スタートアップコンフィグの選択 | startup-config select |

| スタートアップコンフィグの説明文の設定 | startup-config description |

5 コマンド実行例

5.1 スタートアップコンフィグの選択

startup-config #1を選択して再起動する。

Yamaha#startup-config description 1 TEST ... (startup-config #1に"TEST"と説明文を設定) Yamaha#startup-config select 1 ... (startup-config #1を選択) reboot system? (y/n): y ... (再起動する)

5.2 ランニングコンフィグの保存

running-configを保存する。

Yamaha#copy running-config startup-config Suceeded to write configuration Yamaha#

5.3 スタートアップコンフィグのコピー

startup-config #1 をSDカードへコピーする。

Yamaha#copy startup-config 1 sd ... (startup-config #1 をSDカードへコピー) Suceeded to copy configuration Yamaha#show startup-config sd ... (SDカードのstartup-configを表示) ! ! Last Modified: Tue Mar 13 17:34:02 JST 2018 ! dns-client enable ! interface port1.1 switchport switchport mode access no shutdown ! ...

5.4 スタートアップコンフィグの消去

SDカードのstartup-configを消去する。

Yamaha#erase startup-config sd ... (SDカード内のstartup-configを消去) Suceeded to erase configuration Yamaha#

6 注意事項

特になし

7 関連文書

リモートアクセス制御

1 機能概要

本製品では、ネットワークサービスを実現する以下のアプリケーションに対して、アクセス制限を行う機能を提供します。

- TELNETサーバー

- SSHサーバー

- HTTP サーバー/HTTPS サーバー

- TFTP サーバー

- SNMPサーバー

2 用語の定義

特になし

3 機能詳細

ネットワークサービスに対するアクセス制限として、以下の4つを可能とします。

- 該当サービスをシステムに常駐させるかどうかの制御(起動・停止制御)

- 受付ポート番号の変更

- サービス起動中のアクセス先の限定

- サービス起動中のアクセス元IPアドレスの限定

下表にネットワークサービスごとに対応する機能を示します。

ネットワークサービスに対するアクセス制御

| ネットワークサービス | 起動・停止制御 | 受付ポート番号の変更 | アクセス先の限定 | アクセス元の限定 |

|---|---|---|---|---|

| TELNET サーバー | ○ | ○ | ○ | ○ |

| SSH サーバー | ○ | ○ | ○ | ○ |

| HTTP サーバー HTTPS サーバー | ○ | ○ | ○ | ○ |

| TFTP サーバー | ○ | ○ | ○ | × |

| SNMP サーバー | ×(常に起動) | ×(常に161) | × | ○ |

- ネットワークサービスを多重起動させることはできません。

サービス起動中に同一サービスに対して起動制御を行うと、再立ち上げします。このため、接続中のセッションは 切断 されます。

- ネットワークサービスに対してのアクセス先の限定は、 VLANインターフェース に対して行います。

- ネットワークサービスに対してのアクセス元の限定では、 アクセス元のIPアドレス と アクセスの許可/拒否 を指定することができます。

- ネットワークサービスの初期設定は下表のようになっています。

ネットワークサービス 起動・停止状態 受付ポート番号 アクセス先の限定 アクセス元の限定 TELNET サーバー 起動 23 デフォルト保守VLAN (VLAN #1) のみ許可 全て許可 SSH サーバー 停止 22 デフォルト保守VLAN (VLAN #1) のみ許可 全て許可 HTTP サーバー 起動 80 デフォルト保守VLAN (VLAN #1) のみ許可 全て許可 HTTPS サーバー 停止 443 TFTP サーバー 停止 69 デフォルト保守VLAN (VLAN #1) のみ許可 全て許可 SNMP サーバー 起動 161 全て許可 全て許可

4 関連コマンド

関連コマンドについて、以下に示します。

詳細は、コマンドリファレンスを参照願います。

関連コマンド一覧

| ネットワークサービス | 操作項目 | 操作コマンド |

|---|---|---|

| 共通 | 保守VLAN | management interface |

| TELNETサーバー | 起動停止 | telnet-server |

| 受付ポート番号変更 | telnet-server enable (引数でポート番号を指定) | |

| アクセス制御 | telnet-server interface | |

| IPアドレスアクセス制御 | telnet-server access | |

| 設定の表示 | show telnet-server | |

| SSHサーバー | 起動停止 | ssh-server |

| 受付ポート番号変更 | ssh-server enable (引数でポート番号を指定) | |

| アクセス制御 | ssh-server interface | |

| IPアドレスアクセス制御 | ssh-server access | |

| クライアント生存確認 | ssh-server client alive | |

| 設定の表示 | show ssh-server | |

| ホスト鍵の作成 | ssh-server host key generate | |

| ホスト鍵のクリア | clear ssh-server host key | |

| 公開鍵の表示 | show ssh-server host key | |

| HTTPサーバー | HTTPサーバー起動停止 | http-server |

| HTTPサーバー受付ポート番号変更 | http-server enable (引数でポート番号を指定) | |

| HTTPSサーバー起動停止 | http-server secure | |

| HTTPSサーバー受付ポート番号変更 | http-server secure enable (引数でポート番号を指定) | |

| アクセス制御 | http-server interface | |

| IPアドレスアクセス制御 | http-server access | |

| 設定の表示 | show http-server | |

| TFTPサーバー | 起動停止 | tftp-server |

| アクセス制御 | tftp-server interface | |

| SNMPサーバー | IPアドレスおよびコミュニティー名でのアクセス制御 | snmp-server access |

5 コマンド実行例

5.1 TELNETサーバーに対するアクセス制御

TELNETサーバーに対するアクセス制限を実現します。

TELNETサーバーの受付ポートを1024に変更します。

保守VLANを VLAN #1000 に変更しアクセスを許可します。保守VLAN以外からのアクセスは拒否します。

TELNETサーバーへの接続は192.168.100.1からのクライアントのみ許可します。

telnet-server accessを設定した場合、条件に当てはまらないIPアドレスからのアクセスは拒否します。

Yamaha(config)#telnet-server enable 1024 ... (受付ポートを1024に変更し、TELNETサーバーを再起動する)

Yamaha(config)#management interface vlan1000 ... (保守VLANとしてVLAN #1000 のアクセスを許可する)

Yamaha(config)#telnet-server access permit 192.168.100.1 ... (192.168.100.1からのみアクセスを許可する)

Yamaha(config)#end

Yamaha#show telnet-server ... (設定状況の確認)

Service:Enable

Port:1024

Management interface(vlan):1000

Interface(vlan):None

Access:

permit 192.168.100.1

5.2 SSHサーバーに対するアクセス制御

SSHサーバーに対するアクセス制限を実現します。

SSHサーバーホスト鍵の作成を行います。

ユーザー名とパスワードの登録をします。

SSHクライアントからは登録したユーザーとパスワードのみログイン可能です。

SSHサーバーの受付ポートを1024に変更します。

保守VLANを VLAN #1000 に変更、 VLAN #2 のアクセスを許可します。

これにより保守VLAN VLAN #1000 と、 VLAN #2 からのみアクセスを許可します。

ssh-server accessを設定した場合、条件に当てはまらないIPアドレスからのアクセスは拒否します。

Yamaha#ssh-server host key generate ... (ホスト鍵を作成する) Yamaha#show ssh-server host key ... (鍵の内容をの確認) ssh-dss (省略) ssh-rsa (省略) Yamaha# Yamaha#configure terminal Enter configuration commands, one per line. End with CNTL/Z. Yamaha(config)#username user1 password pw1 ... (ユーザー名とパスワードを登録する) Yamaha(config)#ssh-server enable 1024 ... (受付ポートを1024に変更し、SSHサーバーを再起動する) Yamaha(config)#management interface vlan1000 ... (保守VLANとして #1000 のアクセスを許可する) Yamaha(config)#ssh-server interface vlan2 ... (VLAN #2 のアクセスを許可する) Yamaha(config)#end Yamaha#show ssh-serverr ... (設定状況の確認) Service:Enable Port:1024 Hostkey:Generated Client alive :Disable Management interface(vlan):1000 Interface(vlan):2 Access:None Yamaha#

5.3 HTTPサーバーに対するアクセス制限

HTTPサーバーに対するアクセス制限を実現します。

HTTPサーバーの受付ポートを8000に変更し、 VLAN #2 のアクセスを許可します。

これによりデフォルト保守VLAN VLAN #1 と、 VLAN #2 からのみアクセスを許可します。

HTTPサーバーへの接続は192.168.100.1からのクライアントのみ許可します。

http-server accessを設定した場合、条件に当てはまらないIPアドレスからのアクセスは拒否します。

Yamaha(config)#http-server enable 8000 ... (受付ポートを8000に変更し、HTTPサーバーを再起動する)

Yamaha(config)#http-server interface vlan2 ... (VLAN #2 のアクセスを許可する)

Yamaha(config)#http-server access permit 192.168.100.1 ... (192.168.100.1からのみアクセスを許可する)

Yamaha(config)#end

Yamaha#show http-server ... (設定状況の確認)

HTTP :Enable(8000)

HTTPS:Disable

Management interface(vlan):1

Interface(vlan):2

Access:

permit 192.168.100.1

5.4 TFTPサーバーに対するアクセス制限

TFTPサーバーに対するアクセス制限を実現します。

TFTPサーバーの受付ポートを2048に変更し、 VLAN #10 のアクセスを許可します。

デフォルト保守VLAN VLAN #1 と、 VLAN #10 からのみアクセスを許可します。

Yamaha(config)#tftp-server enable 2048 ... (受付ポートを2048に変更し、TFTPサーバーを再起動する) Yamaha(config)#tftp-server interface vlan10 ... (VLAN #10 のアクセスを許可する)

5.5 SNMPサーバーに対するアクセス制限

SNMPサーバーに対するアクセス制限を実現します。

publicコミュニティーへのアクセスを192.168.100.0/24からのクライアントのみに制限します。

加えて、privateコミュニティーへのアクセスを192.168.100.1からのクライアントのみに制限します。

Yamaha(config)#snmp-server access permit 192.168.100.0/24 community public ... (コミュニティー名publicでは192.168.100.0/24からのみアクセスを許可する) Yamaha(config)#snmp-server access permit 192.168.100.1 community private ... (コミュニティー名privateでは192.168.100.1からのみアクセスを許可する)

6 注意事項

初期管理ユーザー admin のパスワードが初期値(admin)のまま変更されていない場合、以下の制限があります。

- 保守VLANと異なるネットワークセグメントからTELNET,SSH,HTTP,HTTPSで本製品にアクセスすることはできません。

TFTPクライアントからTFTPサーバーにアクセスする場合、以下の制限があります。

- 特権パスワード(管理パスワード)が初期設定の状態ではアクセスを受け付けることはできません。前もって特権パスワード(管理パスワード)を変更する必要があります。

- アクセス先VLANのIPv4プライマリアドレスとIPv4セカンダリアドレスが同じセグメントの場合、IPv4セカンダリアドレスにはアクセスできません。

- IPv6アドレスでアクセスする場合、アクセス先VLANで最後に設定されたIPv6アドレスにのみアクセスできます。

本製品を再起動した場合は、内部的にアドレスが再設定されるため、コンフィグの並び順で一番下にあるIPv6アドレスにのみアクセスできます。

- 経路的にTFTPクライアントから最も近いVLANのIPアドレスへのみアクセスできます。

例えば、VLAN 1に属するTFTPクライアントから本製品のVLAN 2のIPアドレスにはアクセスできません。

7 関連文書

時刻管理

1 機能概要

本製品は、日付・時刻を管理する仕組みとして、以下の機能を提供します。

- ユーザーが手動で日付・時刻情報を設定する機能

- ネットワークを介して日付・時刻情報を自動的に設定する機能

- タイムゾーンを設定する機能

- サマータイム(DST:Daylight Saving Time)を設定する機能

2 用語の定義

UTC(Coordinated Universal Time)

全世界で時刻を記録する際に使われる公式な時刻のこと。

世界各国の標準時はこれを基準として決めています。

日本の場合、日本標準時(JST)で、協定世界時より9時間進んでおり、「+0900(JST)」のように表示します。

SNTP(Simple Network Time Protocol)

SNTPパケットを利用した、簡単な時計補正プロトコル。

RFC4330で規定されています。

3 機能詳細

3.1 日付・時刻の手動設定

clock set コマンドを使用して時刻を直接入力します。

3.2 日付・時刻の自動設定

指定したタイムサーバーから日付・時刻情報を収集し、本製品に設定します。

通信プロトコルとしては、RFC4330で規定されるSNTP(Simple Network Time Protocol)を利用します。

タイムサーバーは 2つまで 指定でき、IPv4アドレス、IPv6アドレス、FQDN (Fully Qualified Domain Name) のいずれかを指定できます。

SNTPクライアントのポート番号は、123番を使用します。(ユーザーが設定を変更することはできません)

日付・時刻の自動設定の方法として、 ntpdate コマンドにより以下の2つから選択できます。

- ワンショット更新(コマンド入力時に更新をかける機能)

- インターバル更新(コマンド入力から更新を1~24時間の周期で行う機能)

タイムサーバーを2つ設定した状態で時刻同期を行った場合、 show ntpdate コマンドで表示される NTP server 1, NTP server 2 の順番で問い合わせを行います。

NTP server 2 への問い合わせは、 NTP server 1 との同期に失敗した場合のみ行われます。

初期状態では、インターバル更新周期として 1時間 が設定されています。

ただし、システム起動後、時刻の初回設定ができない状態では、インターバル周期時間に関係なく、1分周期でタイムサーバーに対して問合せを行います。

なお、タイムサーバーとの同期は、サンプリング数(サーバーからの応答回数)が1回、タイムアウト1秒で動作します。

コマンド実行中はブロックされ、タイムアウトが発生すると、エラーメッセージを出力します。

3.3 タイムゾーンの設定

生活拠点としている地域の時刻を管理するために、clock timezoneコマンドにより、使用するユーザーのタイムゾーンを管理し、時刻に反映します。

タイムゾーンは、協定世界時(UTC)に対して±1時間単位で設定でき、その範囲は-12時間から+13時間とします。

本製品のタイムゾーンの初期値は、 +9.0 となっています。

3.4 サマータイムの設定

clock summer-time コマンドで、ユーザーがサマータイム(DST:Daylight Saving Time)を設定することができます。

指定するパラメーターは以下のとおりです。

- タイムゾーン名

サマータイムが施行されているときに表示するタイムゾーンの名前です。

- サマータイムの開始時刻と終了時刻

時刻の指定方法は以下の2つから選択します。

- 繰り返し (recurring)

毎年同じ期間を繰り返すように、月の週と曜日を指定します。

- 日付指定 (date)

実際の日付を指定します。

- 繰り返し (recurring)

- オフセット

サマータイムの間に追加する時間(分)です。

指定可能な範囲は 1 ~ 1440 分です。指定がなければ 60 分 となります。

サマータイムは重複設定できません。

サマータイムの設定内容は、show clock detail コマンドで確認できます。

4 関連コマンド

関連コマンドについて、以下に示します。

詳細は、コマンドリファレンスを参照願います。

関連コマンド一覧

| 操作項目 | 操作コマンド |

|---|---|

| 時刻の手動設定 | clock set |

| タイムゾーンの設定 | clock timezone |

| サマータイムの設定(繰り返し) | clock summer-time recurring |

| サマータイムの設定(日付指定) | clock summer-time date |

| 現在時刻の表示 | show clock |

| NTPサーバーの設定 | ntpdate server |

| NTPサーバーによる時刻同期(1ショット更新) | ntpdate oneshot |

| NTPサーバーによる時刻同期(周期更新設定) | ntpdate interval |

| NTPサーバーによる時刻同期設定情報の表示 | show ntpdate |

5 コマンド実行例

5.1 時刻の手動設定

タイムゾーンを JST に設定し、現在時刻を 2014.01.21 15:50:59 に設定します。

Yamaha#configure terminal Yamaha(config)#clock timezone JST … (タイムゾーンの設定) Yamaha(config)#exit Yamaha#clock set 15:50:59 Jan 21 2014 … (時刻の設定) Yamaha#show clock … (現在時刻の表示) 15:50:59 JST Tue Jan 21 2014

5.2 時刻の自動設定

タイムゾーンを +9.00 に設定し、NTPサーバーとしてローカルの 192.168.1.1 と ntp.nict.jp を設定します。

また、NTPサーバーとの更新周期を 24時間に1回 になるように変更します。

Yamaha#configure terminal Yamaha(config)#clock timezone +9:00 … (タイムゾーンの設定) Yamaha(config)#ntpdate server ipv4 192.168.1.1 … (NTPサーバーの設定) Yamaha(config)#ntpdate server name ntp.nict.jp … (NTPサーバーの設定) Yamaha(config)#ntpdate interval 24 … (NTPサーバーとの周期更新を24時間に設定) Yamaha(config)#exit Yamaha#show clock … (現在時刻の表示) 10:03:20 +9:00 Mon Dec 12 2016 Yamaha#show ntpdate … (NTPによる時刻同期設定の表示) NTP server 1 : 192.168.100.1 NTP server 2 : ntp.nict.jp adjust time : Mon Dec 12 10:03:15 2016 + interval 24 hours sync server : 192.168.100.1

5.3 サマータイムの設定

5.3.1 繰り返し

サマータイムが毎年 3 月の第二日曜の 2 時に始まり、11 月の第一日曜の 2 時に終わるように設定します。

Yamaha#configure terminal Yamaha(config)#clock summer-time JDT recurring 2 Sun Mar 2:00 1 Sun Nov 2:00 … (サマータイムの設定) Yamaha(config)#exit Yamaha#show clock detail … (サマータイムの設定確認) Fri Jan 1 00:00:20 JST 2021 Summer Time Type : Recurring Offset : 60 (min) From : Sun Mar 14 02:00:00 JST 2021 … (次(または現在施行中)のサマータイム期間の実際の日付を表示) To : Sun Nov 7 02:00:00 JDT 2021

5.3.2 日付指定

サマータイムが 2021 年 3 月 14 日の 2 時に始まり、2021 年 11 月 7 日の 2 時に終わるように設定します。

Yamaha#configure terminal Yamaha(config)#clock summer-time JDT date Mar 14 2021 2:00 Nov 7 2021 2:00 … (サマータイムの設定) Yamaha(config)#exit Yamaha#show clock detail … (サマータイムの設定確認) Fri Jan 1 00:02:54 JST 2021 Summer Time Type : Date Offset : 60 (min) From : Sun Mar 14 02:00:00 JST 2021 To : Sun Nov 7 02:00:00 JDT 2021

6 注意事項

特になし

7 関連文書

SNMP

1 機能概要

SNMP (Simple Network Management Protocol) の設定を行うことにより、SNMP管理ソフトウェアに対してネットワーク管理情報のモニタと変更を行うことができるようになります。

このとき本製品はSNMPエージェントとして動作します。

本製品はSNMPv1、SNMPv2c、SNMPv3による通信に対応しています。またMIB (Management information Base) として RFC1213 (MIB-II) およびプライベートMIB(yamahaSW) に対応しています。

SNMPv1およびSNMPv2では、コミュニティーと呼ばれるグループの名前を相手に通知し、同じコミュニティーに属するホスト間でのみ通信します。このとき、読み出し専用 (read-only) と読み書き可能 (read-write) の2つのアクセスモードに対して別々にコミュニティー名を設定することができます。

このようにコミュニティー名はある種のパスワードとして機能しますが、その反面、コミュニティー名は必ず平文でネットワーク上を流れるという特性があり、セキュリティー面では脆弱と言えます。よりセキュアな通信が必要な場合はSNMPv3の利用を推奨します。

SNMPv3では通信内容の認証、および暗号化に対応しています。SNMPv3はコミュニティーの概念を廃し、新たにUSM (User-based Security Model) とVACM (View-based Access Control Model) と呼ばれるセキュリティーモデルを利用することで、より高度なセキュリティーを確保しています。

本製品の状態を通知するSNMPメッセージをトラップと呼びます。本製品ではSNMP標準トラップを送信します。SNMPv1では通知メッセージの形式として、相手の受信確認応答を要求しないtrapリクエストを指定しますが、SNMPv2c, SNMPv3ではtrapリクエストか相手に受信確認応答を要求するinformリクエストかを選択できます。

SNMPv1およびSNMPv2cで利用する読み出し専用と送信トラップ用のコミュニティー名は、本製品では特にデフォルト値を決めていませんので、適切なコミュニティー名を設定してください。ただし、上述の通りコミュニティー名はネットワーク上を平文で流れますので、コミュニティー名にログインパスワードや管理パスワードを決して使用しないよう注意してください。

初期設定では、各SNMPバージョンにおいてアクセスが一切できない状態となっています。また、トラップの送信先ホストは設定されておらず、どこにもトラップを送信しません。

本製品ではSNMPサーバーに対するアクセスを制限することができます。アクセス制限の設定を行うことで、意図しないホストからのアクセスを制限することができます。

2 用語の定義

特になし

3 機能詳細

各SNMPバージョンの主な特徴とルーターの設定方針について以下に説明します。

具体的な設定例については後述する "5 コマンド実行例" をご覧ください。

3.1 SNMPv1

コミュニティー名によりSNMPマネージャとエージェント間の認証を行います。

管理する本製品をコミュニティーというゾーンで分割して管理を行います。

- MIBオブジェクトへのアクセス

snmp-server community コマンドで設定されたコミュニティー名でのアクセスを許可します。

IPアドレスが設定されているVLANインターフェースからアクセスすることができます。

- SNMPトラップ

snmp-server host コマンドで設定されたホストへ本製品の状態を送信することが可能です。

snmp-server enable trap コマンドでどのようなトラップを送信するか設定します。

snmp-server startup-trap-delay コマンドで、起動時に送信するトラップの送信タイミングを設定可能です。

3.2 SNMPv2c

SNMPv1と同様に、コミュニティー名によりSNMPマネージャとエージェント間の認証を行います。

snmp-server community コマンドでSNMPv2cによりアクセスするときに使用するコミュニティー名を設定します。

また、本バージョンから新たにGetBulkリクエストやInformリクエストに対応します。

MIBオブジェクトをまとめて効率よく取得したり、本製品からの通知パケットに対する応答確認を行うことができます。

- MIBオブジェクトへのアクセス

snmp-server community コマンドで設定されたコミュニティー名でのアクセスを許可します。

IPアドレスが設定されているVLANインターフェースからアクセスすることができます。

- SNMPトラップ

snmp-server host コマンドで設定されたホストへ本製品の状態を送信することが可能です。

またコマンドの設定により送信メッセージの形式をトラップかInformリクエストかを選択することができます。

Informリクエストでは相手に受信確認応答を要求します。

snmp-server startup-trap-delay コマンドで、起動時に送信するトラップの送信タイミングを設定可能です。

3.3 SNMPv3

SNMPv3はSNMPv2までの全機能に加えてセキュリティー機能が強化されています。

ネットワーク上を流れるSNMPパケットを認証・暗号化することによって、SNMPv1、v2cでのコミュニティー名とSNMPマネージャのIPアドレスによるセキュリティー機能では実現できなかった盗聴、なりすまし、改竄、リプレイ攻撃などからSNMPパケットを守ることができます。

- セキュリティー

SNMPv3では以下のセキュリティー機能を提供します。

- USM (User-based Security Model)

USMはメッセージレベルのセキュリティー確保を行うためのモデルで、共通鍵暗号に基づく認証と暗号化、メッセージストリーム改竄に対する防御を行います。

- セキュリティーレベル

ユーザが所属するグループの設定のパラメータでセキュリティーのレベルを指定することができます。

セキュリティーレベルは認証・暗号化の組み合わせで以下のように分類できます。

- noAuthNoPriv : 認証・暗号化を行わない

- AuthNoPriv : 認証のみ行う

- AuthPriv : 認証・暗号化を行う

- ユーザ認証

認証はデータの完全性 (改竄されていないこと) とデータの送信元の認証を行うための手続きでHMACを使用します。

認証鍵でハッシュを取ることによりメッセージが改竄されていないことと送信者がユーザ本人であることを確認できます。

ハッシュアルゴリズムとしてHMAC-MD5-96とHMAC-SHA-96をサポートします。

- 暗号化

SNMPv3では、管理情報の漏洩を防ぐ目的で、SNMPメッセージの暗号化を行います。

暗号方式はDES-CBCとAES128-CFBをサポートします。

snmp-server user コマンドで、ユーザ名と所属するグループ名、ユーザ認証方式、暗号化方式、パスワードを設定することができます。

グループ設定で指定したセキュリティーレベルに応じて、必要な認証と暗号化の設定を行います。

- セキュリティーレベル

- VACM (View-based Access Control Model)

VACMはSNMPメッセージのアクセス制御を行うモデルです。

- グループ

VACMでは、後述のアクセスポリシーをユーザ毎ではなくグループ毎に定義します。

snmp-server user コマンドのgroupオプションでユーザが所属するグループを設定します。ここで指定したグループ毎にアクセス可能なMIBビューを設定します。

- MIBビュー

SNMPv3では、グループ毎にアクセスできるMIBオブジェクトの集合を定義できます。このときMIBオブジェクトの集合をMIBビューと呼び、MIBビューは、オブジェクトIDのツリーを表すビューサブツリーを集約することで表現されます。

snmp-server view コマンドでMIBビューの設定を行います。ビューサブツリー毎にMIBビューに含めるか除外するかを選択できます。

- アクセスポリシー

VACMでは、グループ毎に読み込み、書き込みが許可されるMIBビューを設定します。

snmp-server group コマンドでグループ名、セキュリティーレベル、MIBビューを設定します。

MIBビューは snmp-server view コマンドで設定されているMIBビューとなります。

- グループ

- USM (User-based Security Model)

- SNMPトラップ

snmp-server host コマンドで設定されたホストへ本製品の状態を送信することが可能です。

トラップを送信するには、あらかじめ snmp-server user コマンドでユーザを設定する必要があります。

またコマンドの設定により送信メッセージの形式をトラップかInformリクエストかを選択することができます。

Informリクエストでは相手に受信確認応答を要求します。

snmp-server startup-trap-delay コマンドで、起動時に送信するトラップの送信タイミングを設定可能です。

3.4 SNMPサーバーへのアクセス制限

本製品のSNMPサーバーにアクセス可能なホストを snmp-server access コマンドで設定することができます。

意図したSNMPマネージャーからのアクセスのみを許可することで、意図しないホストからのアクセスを制限することができます。

デフォルトではすべてのホストからのアクセスを受け付けます。ご利用環境に応じてアクセス制限の設定をしてください。

アクセス制限についての詳細はリモートアクセス制御をご参照ください。

3.5 プライベートMIB

本製品は、独自のスイッチ管理用プライベートMIBである yamahaSW に対応しています。

このプライベートMIBにより、ヤマハの独自機能に対する情報や、スイッチのより詳細な情報を得ることができます。

対応しているプライベートMIB、プライベートMIBの取得方法については、以下のSNMP MIBリファレンスを参照願います。

4 関連コマンド

関連コマンドについて、以下に示します。

コマンドの詳細は、コマンドリファレンスを参照願います。

関連コマンド一覧

| 操作項目 | 操作コマンド |

|---|---|

| SNMP通知メッセージの送信先ホストの設定 | snmp-server host |

| システム起動時に通知メッセージを送信するまでの待機時間の設定 | snmp-server startup-trap-delay |

| 送信する通知メッセージタイプの設定 | snmp-server enable trap |

| システムコンタクトの設定 | snmp-server contact |

| システムロケーションの設定 | snmp-server location |

| SNMPコミュニティーの設定 | snmp-server community |

| SNMPビューの設定 | snmp-server view |

| SNMPグループの設定 | snmp-server group |

| SNMPユーザーの設定 | snmp-server user |

| SNMPサーバーのアクセス設定 | snmp-server access |

| SNMPコミュニティーの情報の表示 | show snmp community |

| SNMPビューの設定内容の表示 | show snmp view |

| SNMPグループの設定内容の表示 | show snmp group |

| SNMPユーザーの設定内容の表示 | show snmp user |

5 コマンド実行例

5.1 SNMPv1 設定例

SNMPv1によるネットワーク監視を以下の条件で実現します。

- 読み出し専用のコミュニティー名"public"を設定します。

- トラップの送信先を"192.168.100.11"に設定し、トラップのコミュニティー名を"snmptrapname"とします。

- コミュニティー名"public"でアクセス可能なホストを192.168.100.0/24のみに制限します。

Yamaha(config)# snmp-server community public ro ... 1 Yamaha(config)# snmp-server host 192.168.100.11 traps version 1 snmptrapname ... 2 Yamaha(config)# snmp-server access permit 192.168.100.0/24 community public ... 3

5.2 SNMPv2c 設定例

SNMPv2cによるネットワーク監視を以下の条件で実現します。

- 読み書き可能なコミュニティー名を "private" とします。

- 通知メッセージの送信先を"192.168.100.12"とし、通知タイプをinformリクエスト形式、通知先のコミュニティー名を "snmpinformsname" とします。

- コミュニティー名"private"でアクセス可能なホストを192.168.100.12のみに制限します。

Yamaha(config)# snmp-server community private rw ...1 Yamaha(config)# snmp-server host 192.168.100.12 informs version 2c snmpinformsname ...2 Yamaha(config)# snmp-server access permit 192.168.100.12 community private ...3

5.3 SNMPv3 設定例

SNMPv3によるネットワーク監視を以下の条件で実現します。

- internetノード(1.3.6.1)以下を表すビューを "most" とします。

- mib-2ノード(1.3.6.1.2.1)以下を表すビューを "standard" とします。

- ユーザーグループ "admins" を作成し、"admins" グループに所属するユーザーに mostビュー へのフルアクセス権を与えます。

- ユーザーグループ "users" を作成し、"users" グループの所属するユーザーに standardビュー への読み出しアクセス権を与えます。

- "admins" グループに所属するユーザー "admin1" を作成します。

認証アルゴリズムに "HMAC-SHA-96" を採用し、パスワードを "passwd1234" とします。

暗号化アルゴリズムに "AES128-CFB" を採用し、暗号パスワードを "passwd1234" とします。

- "users" グループに所属するユーザー "user1" を作成します。

認証アルゴリズムに "HMAC-SHA-96" を採用し、パスワードを "passwd5678" とします。

- トラップ形式(応答確認なし)の通知メッセージを 192.168.10.3 に通知させます。

- Informリクエスト形式の通知メッセージを 192.168.20.3 に通知させます。

Yamaha(config)# snmp-server view most 1.3.6.1 include ... 1 Yamaha(config)# snmp-server view standard 1.3.6.1.2.1 include ... 2 Yamaha(config)# snmp-server group admins priv read most write most ... 3 Yamaha(config)# snmp-server group users auth read standard ... 4 Yamaha(config)# snmp-server user admin1 admins auth sha passwd1234 priv aes passwd1234 ... 5 Yamaha(config)# snmp-server user user1 users auth sha passwd5678 ... 6 Yamaha(config)# snmp-server host 192.168.10.13 traps version 3 priv admin1 ... 7 Yamaha(config)# snmp-server host 192.168.20.13 informs version 3 priv admin1 ... 8

6 注意事項

- ご使用のSNMPマネージャが対応するSNMPバージョンを事前にご確認ください。使用するSNMPバージョンに合わせて本製品の設定を行う必要があります。

- SNMPv3に関連する以下の機能には対応していません。

- プロキシ機能

- snmpV2サブツリー (1.3.6.1.6) 以降のMIBオブジェクトへのアクセス。また、SNMP経由によるSNMPv3関連の設定変更はサポートしていません。

- コミュニティー名、ユーザー名、パスワード、グループ名の文字列の仕様は以下の通りです。

- "" または '' で囲まれていたときに、""、'' 内の文字列が使用されます。

- "" または '' の外側に文字列があるケースはサポートしていません。

- "" または '' で囲まれていたときは、両端の ""、'' は文字列の文字数に含まれません。

- グループ名は、 snmp-server user コマンドで使用される文字列に適用されます。

- snmp-server group コマンドで使用される文字列には適用されません。

- \の使用はサポートしていません。

- ""、'' のみの使用はサポートしていません。

- "" または '' で囲まれていたときに、""、'' 内の文字列が使用されます。

- snmp-server access コマンドによる、SNMPサーバーに対するアクセスの制限は、SNMPv1, SNMPv2c のアクセスのみ適用されます。SNMPv3 のアクセスには適用されません。

7 関連文書

RMON

1 機能概要

RMON (Remote network MONitoring) 機能の設定を行うことにより、インターフェース毎の通信量やエラーの発生状況などを監視、記録することできます。

RMON機能の設定および、RMON機能で取得したデータはMIBとして保持しているため、SNMPマネージャーから取得、変更することができます。

本製品のRMON機能は、RFC2819で定義されている以下のグループに対応しています。

- イーサネット統計情報グループ

- 履歴グループ

- アラーム・グループ

- イベント・グループ

2 用語の定義

- RMON MIB

- RFC2819で定義されている、RMON機能用のMIB。

- イーサネット統計情報グループ

RMON MIBのグループ1として定義されているMIBグループ。

イーサネットの統計情報をモニターするためのテーブルを持ちます。

テーブルの情報には、パケット数や、エラー数等のカウンターがあります。

本製品で対象となるMIBは、etherStatsTableです。

- 履歴グループ

RMON MIBのグループ2として定義されているMIBグループ。

設定した間隔で、イーサネット統計情報グループと同様の情報を測定し、測定した情報の履歴を保存するためのテーブル持ちます。

本製品で対象となるMIBは、historyControlTableと、etherHistoryTableです。

- アラームグループ

RMON MIBのグループ3として定義されているMIBグループ。

設定した間隔で、イーサネット統計情報グループの統計情報をしきい値と比較します。

サンプリングした値がしきい値を超えた場合、イベントグループで定義したイベントが発生します。

本製品で対象となるMIBは、alarmTableです。

- イベントグループ

RMON MIBのグループ9として定義されているMIBグループ。

アラームグループの条件に合致したときの対応する動作です。

本製品で対象となるMIBは、eventTableです。

3 機能詳細

RMON機能の動作仕様について以下に示します。

3.1 グループ共通

グループで共通の仕様について以下に示します。

- 本製品でRMON機能を有効にするには、システム全体のRMON機能を有効にする必要があります。

- rmonコマンドで設定を行います。

- 初期設定は有効となっています。

- プライベートMIB ysrmonSetting(1.3.6.1.4.1.1182.3.7.1)を用いて設定することも可能です。

3.2 イーサネット統計情報グループ

イーサネット統計情報グループの動作仕様について以下に示します。

- インターフェースに対して、rmon statisticsコマンドで設定を行います。

- rmon statisticsコマンドを設定した時点から、統計情報の収集が行われ、RMON MIBのetherStatsTableが取得できるようになります。

- 物理インターフェースに設定が可能です。

- 同一インターフェースに対する、rmon statisticsコマンドの設定数の上限は8です。

- rmon statisticsコマンドを削除した場合、収集した統計情報も削除されます。

- rmon statisticsコマンドを上書きした場合は、これまで収集した統計情報を削除したうえで、再度収集を開始します。

- システム全体でRMON機能を無効にした場合、統計情報の収集が中断されます。

その後、システム全体のRMON機能を有効にした場合、これまで収集した統計情報を削除したうえで、再度収集を開始します。

- イーサネット統計情報グループで、対応しているOIDは以下の通りです。

rmon(1.3.6.1.2.1.16)

+- statistics(1.3.6.1.2.1.16.1)

+- etherStatsTable(1.3.6.1.2.1.16.1.1)

+ etherStatsEntry(1.3.6.1.2.1.16.1.1.1) { etherStatsIndex }

+- etherStatsIndex(1.3.6.1.2.1.16.1.1.1.1) (read-only)

+- etherStatsDataSource(1.3.6.1.2.1.16.1.1.1.2) (read-create)

| 監視対象のインターフェース

+- etherStatsDropEvents(1.3.6.1.2.1.16.1.1.1.3) (read-only)

| ドロップパケット数

+- etherStatsOctets(1.3.6.1.2.1.16.1.1.1.4) (read-only)

| 受信オクテット数

+- etherStatsPkts(1.3.6.1.2.1.16.1.1.1.5) (read-only)

| 受信パケット数

+- etherStatsBroadcastPkts(1.3.6.1.2.1.16.1.1.1.6) (read-only)

| ブロードキャストパケット受信数

+- etherStatsMulticastPkts(1.3.6.1.2.1.16.1.1.1.7) (read-only)

| マルチキャストパケット受信数

+- etherStatsCRCAlignErrors(1.3.6.1.2.1.16.1.1.1.8)(read-only)

| FCSエラーパケット受信数

+- etherStatsUndersizePkts(1.3.6.1.2.1.16.1.1.1.9) (read-only)

| アンダーサイズパケット受信数(64オクテット未満のパケット)

+- etherStatsOversizePkts(1.3.6.1.2.1.16.1.1.1.10) (read-only)

| オーバーサイズパケット受信数(1518オクテットを超えるパケット)

+- etherStatsFragments(1.3.6.1.2.1.16.1.1.1.11) (read-only)

| フラグメントパケット受信数(64オクテット未満でFCSが異常であるパケット)

+- etherStatsJabbers(1.3.6.1.2.1.16.1.1.1.12) (read-only)

| ジャバーパケット受信数(1518オクテットを超えるFCSが異常であるパケット)

+- etherStatsCollisions(1.3.6.1.2.1.16.1.1.1.13) (read-only)

| コリジョン数

+- etherStatsOwner(1.3.6.1.2.1.16.1.1.1.20) (read-create)

| オーナー名

+- etherStatsStatus(1.3.6.1.2.1.16.1.1.1.21) (read-create)

統計グループの状態3.3 履歴グループ

履歴グループの動作仕様について以下に示します。

- インターフェースに対して、rmon historyコマンドで設定を行います。

- rmon historyコマンドを設定した時点から、設定した間隔で履歴情報の収集が行われ、RMON MIBのetherHistoryTableが取得できるようになります。

- 物理インターフェースに設定が可能です。

- 同一インターフェースに対する、rmon historyコマンドの設定数の上限は8です。

- rmon historyコマンドを削除した場合、収集した履歴情報も削除されます。

- rmon historyコマンドを上書きした場合は、これまで収集した履歴情報を削除したうえで、再度収集を開始します。

- システム全体でRMON機能を無効にした場合、履歴情報の収集が中断されます。

その後、システム全体のRMON機能を有効にした場合、これまで収集した履歴情報を削除したうえで、再度収集を開始します。

- 履歴グループで、対応しているOIDは以下の通りです。

rmon(1.3.6.1.2.1.16)

+- history(1.3.6.1.2.1.16.2)

+- historyControlTable(1.3.6.1.2.1.16.2.1)

| + historyControlEntry(1.3.6.1.2.1.16.2.1.1) { historyControlIndex }

| +- historyControlIndex(1.3.6.1.2.1.16.2.1.1.1) (read-only)

| +- historyControlDataSource(1.3.6.1.2.1.16.2.1.1.2) (read-create)

| | 監視対象のインターフェース

| +- historyControlBucketsRequested(1.3.6.1.2.1.16.2.1.1.3)(read-create)

| | 履歴グループの履歴保持要求数

| +- historyControlBucketsGranted(1.3.6.1.2.1.16.2.1.1.4) (read-only)

| | 履歴グループの履歴保持数

| +- historyControlInterval(1.3.6.1.2.1.16.2.1.1.5) (read-create)

| | 履歴グループの履歴保存間隔

| +- historyControlOwner(1.3.6.1.2.1.16.2.1.1.6) (read-create)

| | オーナー名

| +- historyControlStatus(1.3.6.1.2.1.16.2.1.1.7) (read-create)

| 履歴グループの状態

|

+- etherHistoryTable(1.3.6.1.2.1.16.2.2)

+ etherHistoryEntry(1.3.6.1.2.1.16.2.2.1) { etherHistoryIndex, etherHistorySampleIndex }

+- etherHistoryIndex(1.3.6.1.2.1.16.2.2.1.1) (read-only)

+- etherHistorySampleIndex(1.3.6.1.2.1.16.2.2.1.2) (read-only)

+- etherHistoryIntervalStart(1.3.6.1.2.1.16.2.2.1.3) (read-only)

| 履歴グループの履歴保存間隔

+- etherHistoryDropEvents(1.3.6.1.2.1.16.2.2.1.4) (read-only)

| ドロップパケット数

+- etherHistoryOctets(1.3.6.1.2.1.16.2.2.1.5) (read-only)

| 受信オクテット数

+- etherHistoryPkts(1.3.6.1.2.1.16.2.2.1.6) (read-only)

| 受信パケット数

+- etherHistoryBroadcastPkts(1.3.6.1.2.1.16.2.2.1.7) (read-only)

| ブロードキャストパケット受信数

+- etherHistoryMulticastPkts(1.3.6.1.2.1.16.2.2.1.8) (read-only)

| マルチキャストパケット受信数

+- etherHistoryCRCAlignErrors(1.3.6.1.2.1.16.2.2.1.9)(read-only)

| FCSエラーパケット受信数

+- etherHistoryUndersizePkts(1.3.6.1.2.1.16.2.2.1.10)(read-only)

| アンダーサイズパケット受信数(64オクテット未満のパケット)

+- etherHistoryOversizePkts(1.3.6.1.2.1.16.2.2.1.11) (read-only)

| オーバーサイズパケット受信数(1518オクテットを超えるパケット)

+- etherHistoryFragments(1.3.6.1.2.1.16.2.2.1.12) (read-only)

| フラグメントパケット受信数(64オクテット未満でFCSが異常であるパケット)

+- etherHistoryJabbers(1.3.6.1.2.1.16.2.2.1.13) (read-only)

| ジャバーパケット受信数(1518オクテットを超えるFCSが異常であるパケット)

+- etherHistoryCollisions(1.3.6.1.2.1.16.2.2.1.14) (read-only)

| コリジョン数

+- etherHistoryUtilization(1.3.6.1.2.1.16.2.2.1.15) (read-only)

ネットワーク使用率推定値3.4 アラームグループ

アラームグループの動作仕様について以下に示します。

- rmon alarmコマンドで設定を行います。

- rmon alarmコマンドを設定した時点から、設定した間隔でサンプリングが行われます。

- rmon alarmコマンドを上書きした場合は、これまでのサンプリングデータを削除したうえで、再度サンプリングを開始します。

- システム全体でRMON機能を無効にした場合、サンプリングが中断されます。

その後、システム全体のRMON機能を有効にした場合、これまでのサンプリングデータを削除したうえで、再度サンプリングを開始します。

- アラームグループの監視対象は、etherStatsEntry(.1.3.6.1.2.1.16.1.1.1)のMIBオブジェクトのうち、カウンタ型を持つMIBオブジェクトのみ指定可能です。

- rmon alarmコマンドで使用しているイーサネット統計情報グループが削除された場合、rmon alarmコマンドも削除されます。

- rmon alarmコマンドで使用しているイベントグループが削除された場合、rmon alarmコマンドも削除されます。

- アラームグループで、対応しているOIDは以下の通りです。

rmon(1.3.6.1.2.1.16)

+- alarm(1.3.6.1.2.1.16.3)

+- alarmTable(1.3.6.1.2.1.16.3.1)

+ alarmEntry(1.3.6.1.2.1.16.3.1.1) { alarmIndex }

+- alarmIndex(1.3.6.1.2.1.16.3.1.1.1) (read-only)

+- alarmInterval(1.3.6.1.2.1.16.3.1.1.2) (read-create)

| サンプリング間隔

+- alarmVariable(1.3.6.1.2.1.16.3.1.1.3) (read-create)

| 監視対象MIBオブジェクト

+- alarmSampleType(1.3.6.1.2.1.16.3.1.1.4) (read-create)

| サンプリング種別

+- alarmValue(1.3.6.1.2.1.16.3.1.1.5) (read-only)

| 測定値

+- alarmStartupAlarm(1.3.6.1.2.1.16.3.1.1.6) (read-create)

| アラームの最初の判定で使用するしきい値

+- alarmRisingThreshold(1.3.6.1.2.1.16.3.1.1.7) (read-create)

| 上限しきい値

+- alarmFallingThreshold(1.3.6.1.2.1.16.3.1.1.8) (read-create)

| 下限しきい値

+- alarmRisingEventIndex(1.3.6.1.2.1.16.3.1.1.9) (read-create)

| 上限を超えたときのイベントインデックス

+- alarmFallingEventIndex(1.3.6.1.2.1.16.3.1.1.10) (read-create)

| 下限を超えたときのイベントインデックス

+- alarmOwner(1.3.6.1.2.1.16.3.1.1.11) (read-create)

| オーナー名

+- alarmStatus(1.3.6.1.2.1.16.3.1.1.12) (read-create)

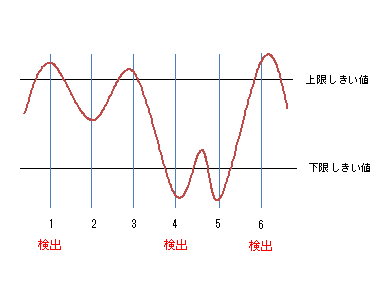

アラームグループの状態アラームの検出は、上限しきい値、下限しきい値で決まります。しきい値を超えた場合に、設定したイベントが実行されます。

アラームを検出した場合、反対側のしきい値を超えるまで、再度アラームを検出することはありません。

以下のケースを例に説明します。

- 1 では、上限しきい値を超えたため、アラームを検出します。

また、一番最初の判定で使用するしきい値は、STARTUPにて指定可能です。

上記の例では、STARTUPの設定値が「1」(上限しきい値のみ使用する(risingAlarm))または、「3」(上限しきい値、下限しきい値の両方を使用する(risingOrFallingAlarm))に設定されているものとします。

- 2 では、アラームを検出しません。

- 3 では、上限しきい値を超えていますが、それまでに反対側の下限しきい値を超えていないため、アラームを検出しません。

- 4 では、下限しきい値を超えており、それまでに上限しきい値を超えていたため、アラームを検出します。

- 5 では、下限しきい値を超えていますが、それまでに反対側の上限しきい値を超えていないため、アラームを検出しません。

- 6 では、上限しきい値を超えており、それまでに下限しきい値を超えていたため、アラームを検出します。

3.5 イベントグループ

イベントグループの動作仕様について以下に示します。

- rmon eventコマンドで設定を行います。

- イベントグループで指定できる動作は以下の通りです。

- ログへの記録

- SNMPトラップの送信

- ログに記録と、SNMPトラップ送信の両方

- トラップの送信を指定した場合、SNMPトラップを送信するために、以下のSNMPコマンドの設定が必要です。

- snmp-server host

- snmp-server enable trap rmon

- トラップの送信を指定した場合、以下の動作になります。

- SNMPv1、SNMPv2c

- rmon eventコマンドで指定したコミュニティー名と、snmp-server hostコマンドで指定したコミュニティー名が一致しているホストのみにトラップが送信されます。

- SNMPv3

- rmon eventコマンドで指定したコミュニティー名と、snmp-server hostコマンドで指定したユーザー名が一致しているホストのみにトラップが送信されます。

- rmon eventコマンドで指定したコミュニティー名と、snmp-server hostコマンドで指定したユーザー名が一致しているホストのみにトラップが送信されます。

- SNMPv1、SNMPv2c

- イベントグループで、対応しているOIDは以下の通りです。

rmon(1.3.6.1.2.1.16) +- event(1.3.6.1.2.1.16.9) +- eventTable(1.3.6.1.2.1.16.9.1) + eventEntry(1.3.6.1.2.1.16.9.1.1) { eventIndex } +- eventIndex(1.3.6.1.2.1.16.9.1.1.1) (read-only) +- eventDescription(1.3.6.1.2.1.16.9.1.1.2) (read-create) | イベントの説明 +- eventType(1.3.6.1.2.1.16.9.1.1.3) (read-create) | イベントの種別 +- eventCommunity(1.3.6.1.2.1.16.9.1.1.4) (read-create) | コミュニティー名 +- eventLastTimeSent(1.3.6.1.2.1.16.9.1.1.5) (read-only) | イベント実行時間 +- eventOwner(1.3.6.1.2.1.16.9.1.1.6) (read-create) | オーナー名 +- eventStatus(1.3.6.1.2.1.16.9.1.1.7) (read-create) イベントグループの状態

3.6 SNMPマネージャーのSetRequestによる設定

SNMPマネージャーのSetRequestでも、各グループのコマンドと同等の内容を設定可能です。

SNMPマネージャーから設定を行う手順について、以下に示します。

イーサネット統計情報(etherStatsTable)グループを、port1.1 に、インデックス1番で新規に設定する方法を例に説明します。

他のグループについても、対応するMIBに対して同様の操作で設定が可能です。

- SNMPで、MIBの書き込みが可能となる設定にします。

詳細は、SNMPの技術資料を参照願います。

- etherStatsStatus.1に、「2」(createRequest)を設定します。

etherStatsStatus.1の「.1」はetherStatsTableのインデックスです。